[#106]Monitorowanie pracowników i firm zewnętrznych - jak to robić zgodnie z prawem? - P. Chudziński

![[#106]Monitorowanie pracowników i firm zewnętrznych - jak to robić zgodnie z prawem? - P. Chudziński](https://i1.ytimg.com/vi/nR3PcJbiZb0/maxresdefault.jpg)

Chińscy hakerzy ukradli dokumenty Departamentu Skarbu USA?

Rok 2024 w wyszukiwarce Google

Generatywna sztuczna inteligencja i deepfake’i bez większego wpływu na amerykańskie wybory prezydenckie

Wyciek danych w Cariad, jednostce software Volkswagena, 800 tysięcy rekordów trafiło do sieci

Protokół HTTP dla początkujących

Krajobraz zagrożeń CTI – podsumowanie roku

Czy twój Windows 11 jest bezpieczny? Zobacz, które opcje warto włączyć

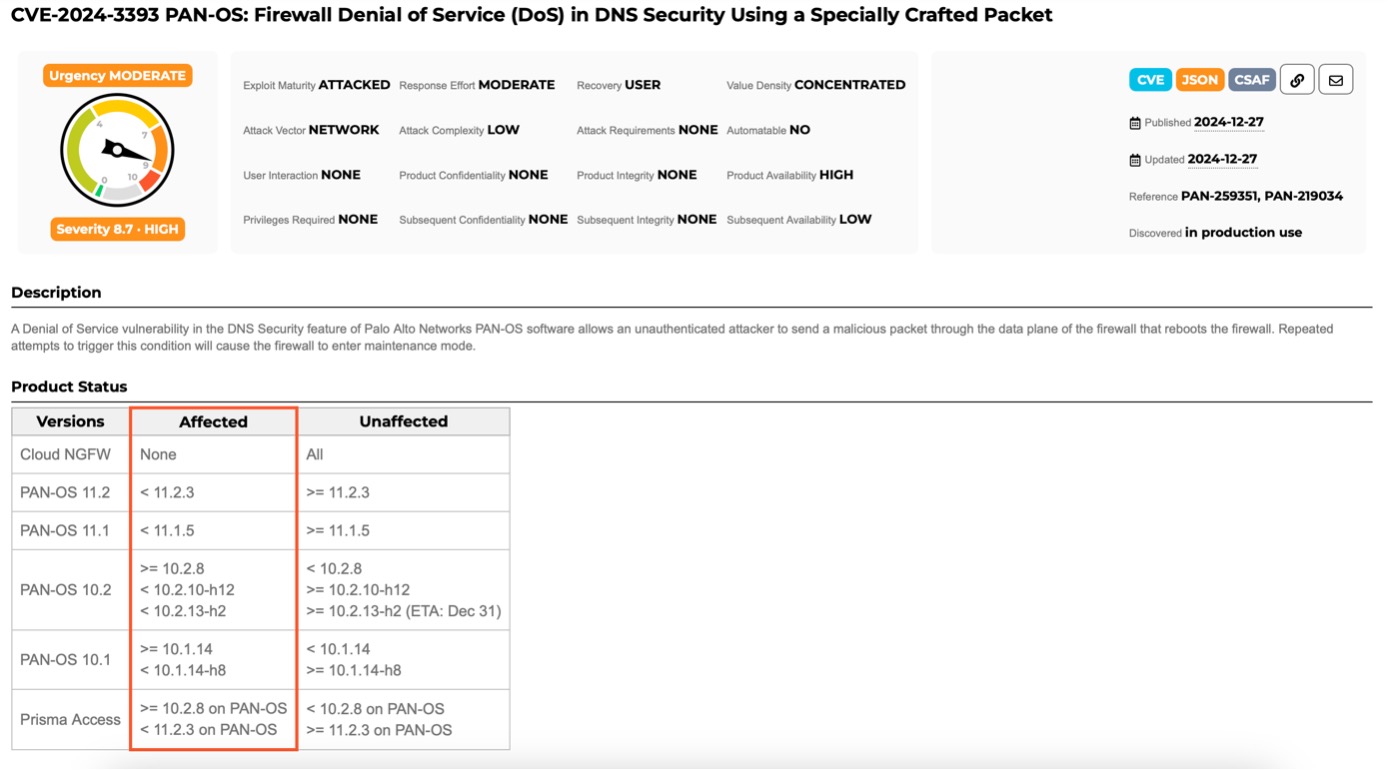

Groźna luka w zabezpieczeniach zapory sieciowej Palo Alto Networks wykorzystywana w środowisku naturalnym

Jak przeprowadzić audyt konta Allegro Ads?