Na czym polega MDM?

Meta chce szyfrowania na Instagramie. Brytyjczykom się to nie podoba

CrushFTP ostrzega przed zero-dayem i wzywa do natychmiastowej aktualizacji

Jak skonfigurować pocztę Gmail w Outlook

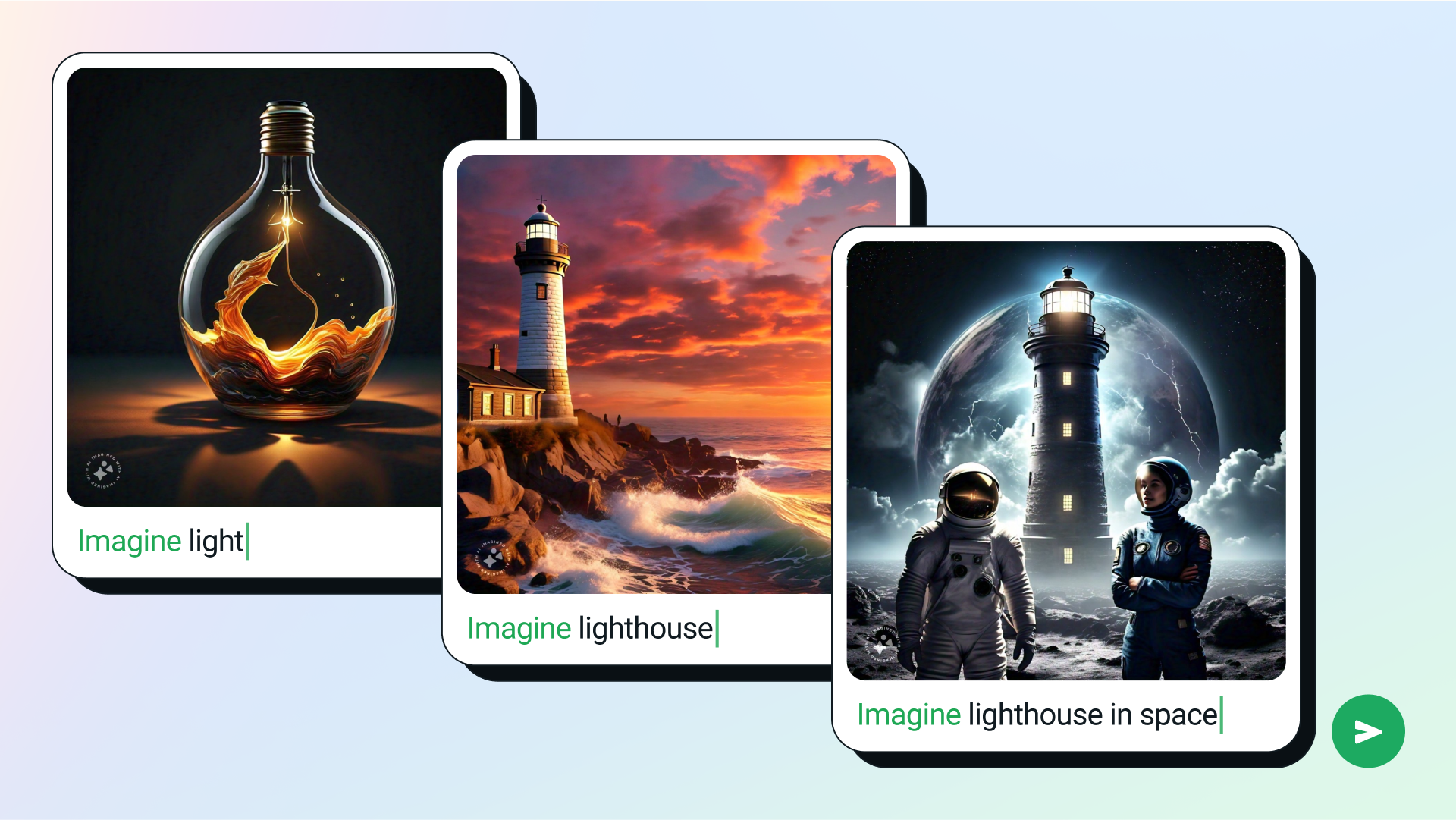

Nowości AI od Zuckerberga: Meta Llama 3

Joe Biden podpisał kontrowersyjną ustawę. Walka z terroryzmem pretekstem do inwigilacji obywateli?

Kaspersky Next – wszystkie produkty biznesowe pod jedną nazwą

Z agenta EDR zrobić zaawansowane malware i wykorzystać je przeciwko firmom – luźne przemyślenia

CISCO IMC z krytyczną luką umożliwiającą eskalację uprawnień do root

Czym jest Zarządzanie Tożsamością?