Likwidacja białych plam. Szybki internet w polskich domach

W święta gigantyczna liczba zgłoszeń fałszywych SMS-ów. Wzrost o 40 proc.

Active Directory — zarządzanie środowiskami Windows i dostępami

Rosja szuka „nielojalnych” Ukraińców. Jak?

Nowe ataki w 2024 roku – po prostu więcej sztucznej inteligencji w starych zagrożeniach

Przejęto konto Mandiant na X

Jak zabezpieczyć Active Directory przed atakami? Zalecenia na nowy rok

Jak prawo polskie traktuje przestępstwa komputerowe?

Inwestycja Airbusa w cyberbezpieczeństwo

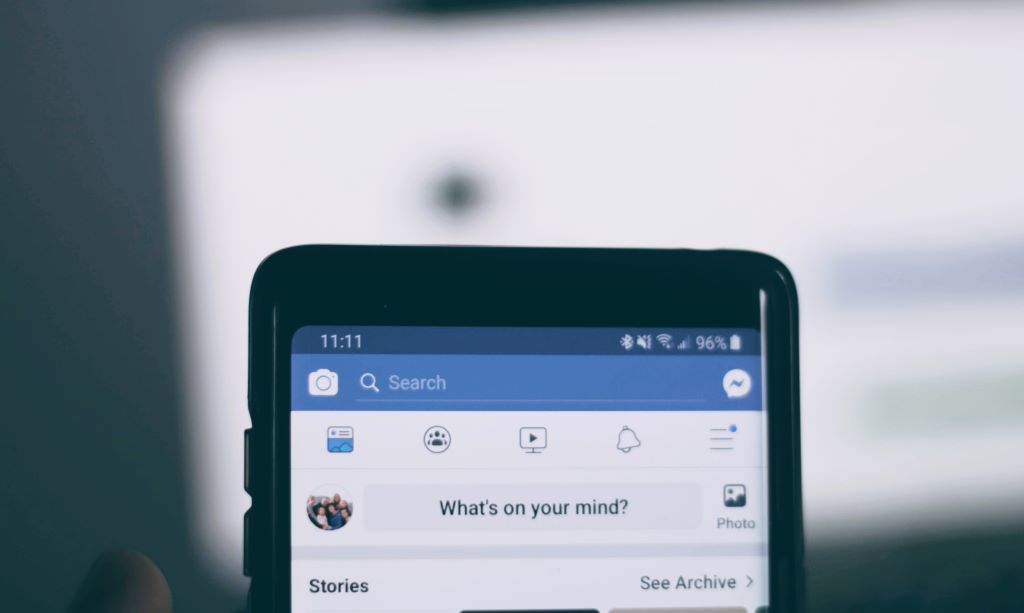

Facebook pokaże w co kliknęliśmy. Na czym polega "Link History"?