Wielki wyciek danych z AT&T. Opublikowano dane kilkudziesięciu milionów osób

Ryzyko incydentu krytycznego w Polsce. Wydano rekomendację

Messenger poprosi cię o utworzenie PIN-u. Oto co musisz zrobić

Łatajcie Cisco!

Kosztowny cyberatak. 94 proc. szpitali w USA miało problemy

YubiKey. Najlepszy klucz do bezpieczeństwa Twoich kont

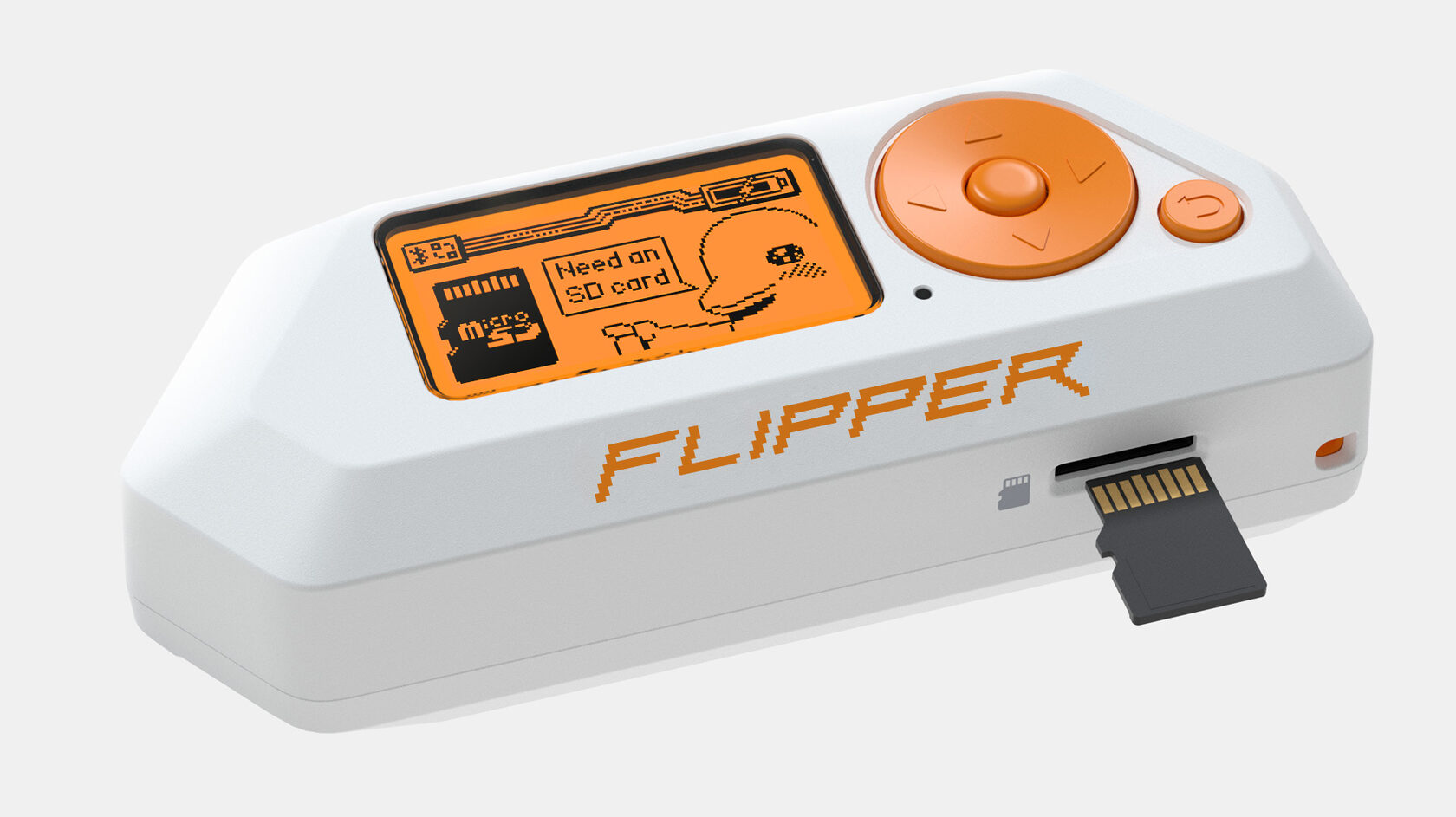

Flipper Zero jako AirTag. Wiemy, jak zrobić z niego lokalizator Apple

Złośliwe oprogramowanie kradnie Bitcoiny. Jego celem są… oszuści! O co tutaj chodzi?

Prezes UODO monitoruje sprawę wycieku danych pacjentów DCG Centrum Medyczne

[#96] It was DNS. EKS edition - Grzegorz Kalwig

![[#96] It was DNS. EKS edition - Grzegorz Kalwig](https://i1.ytimg.com/vi/XT3L6w61XPY/maxresdefault.jpg)