Aż 84% wszystkich cyberataków z Rosji jest wymierzonych w Ukrainę lub członków NATO, wynika z najnowszego raportu Microsoft Digital Defense 2023

Multimedialna biblioteka NASA

Ustawa o spoofingu i smishingu. "Nowe obowiązki i większe bezpieczeństwo"

Zarządzanie bezpieczeństwem mobilnym. Samsung Knox Security Center

GitHub zmienia zabezpieczenia po incydencie bezpieczeństwa

Jaki program do zarządzania małą i średnią firmą wybrać?

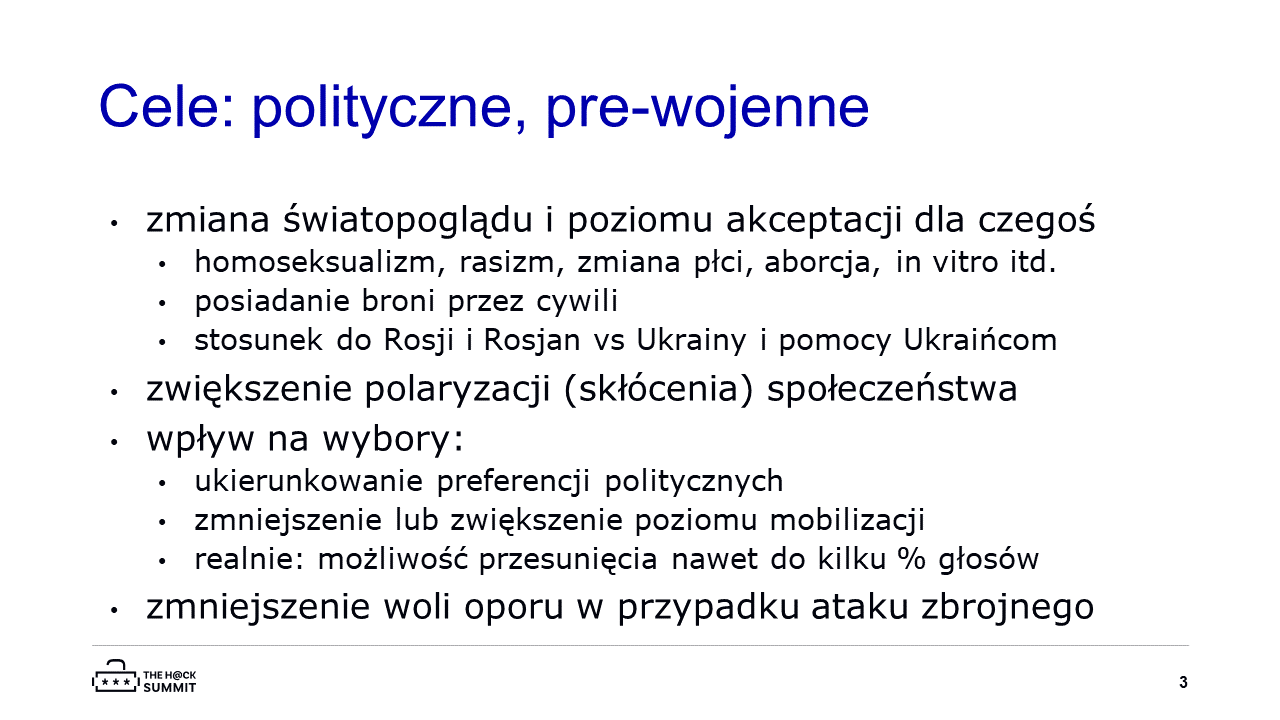

Czy wybory da się zmanipulować? Zobacz nasz wykład na The Hack Summit 2023

Czy w przyszłości zagłosuje za Ciebie cyfrowy bliźniak?

#CyberMagazyn: Chińskie szpiegostwo pod przykrywką logistyki? Belgia sprawdza

#CyberMagazyn: Co napędza przestępczość? Korupcja w UE i nie tylko