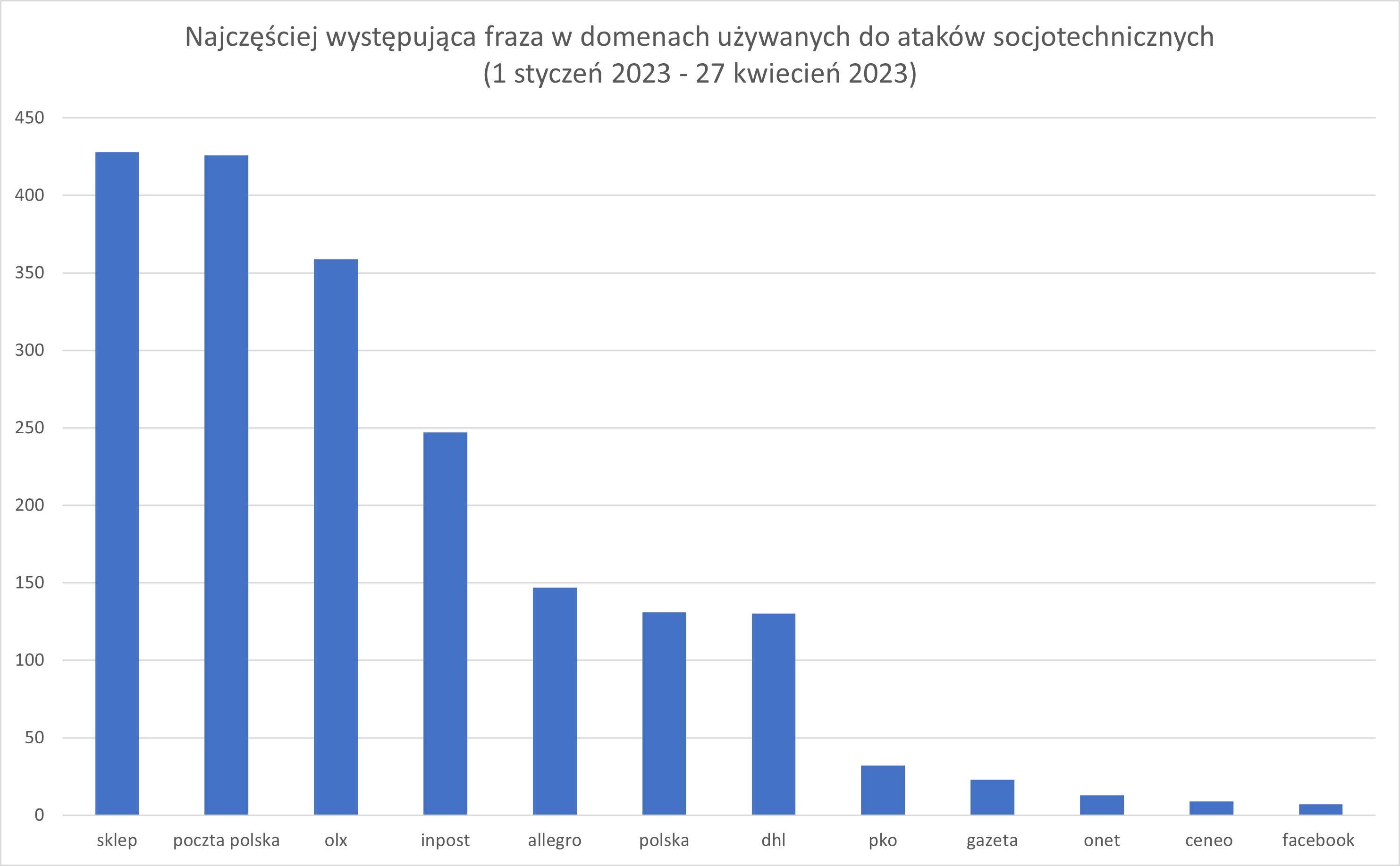

Cyberprzestępczość w Polsce. Jakie są najnowsze metody ataków?

A tymczasem w SolarWinds…

19 gigantów online będzie objętych rygorystycznym prawem unijnym

Traktat ONZ o cyberprzestępczości. Projekt planowany na czerwiec

Amerykańskie agencje zachęcają firmy do bezpieczeństwa już na etapie projektu

Cyber, Cyber… – 345 – Raport – Sukces Polaków i nowelizacja ustawy

[#87] Zwierzenia On Call engineera - Aleksandra Kornecka

![[#87] Zwierzenia On Call engineera - Aleksandra Kornecka](https://i1.ytimg.com/vi/rLdzKq8NwgQ/maxresdefault.jpg)

Niezniszczalna flota do zadań specjalnych. Samsung i Proget – bezpieczne, lokalne rozwiązanie

6 sposobów wdrożenia Listy Ostrzeżeń CERT Polska w sieci firmowej

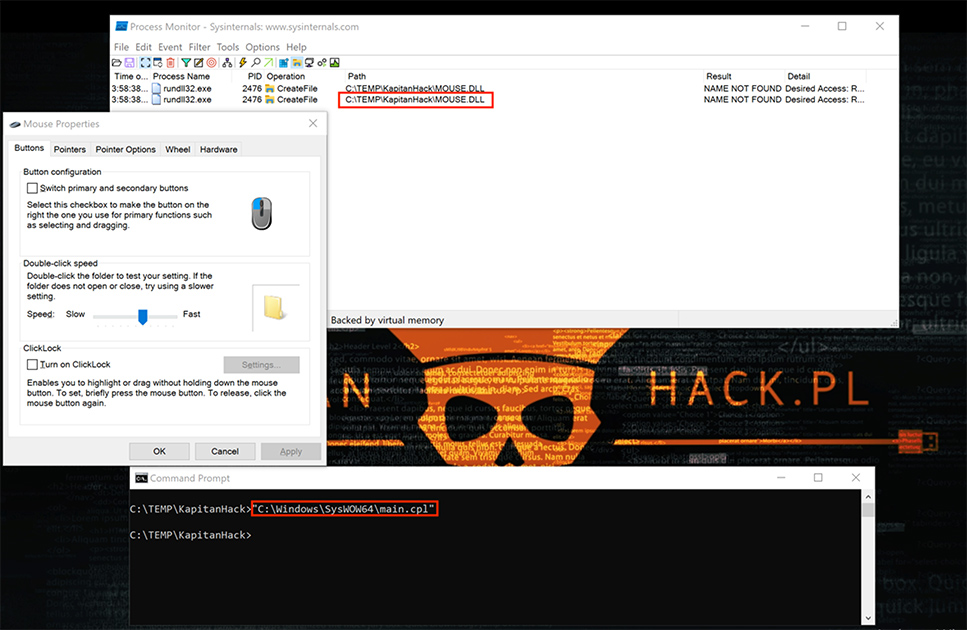

Mocno się zdziwisz – aż siedem nowych LOLBinów. Pokazujemy, co możesz uruchomić w systemie za ich pomocą.