4529.75 KHz (cf), yet another async 5N1 STANAG-4481F (to replace 4539.7 KHz?)

Sprzedawca alkoholi celem cyberataku. Dane klientów zagrożone

Witamy nowego członka wspierającego – Deloitte

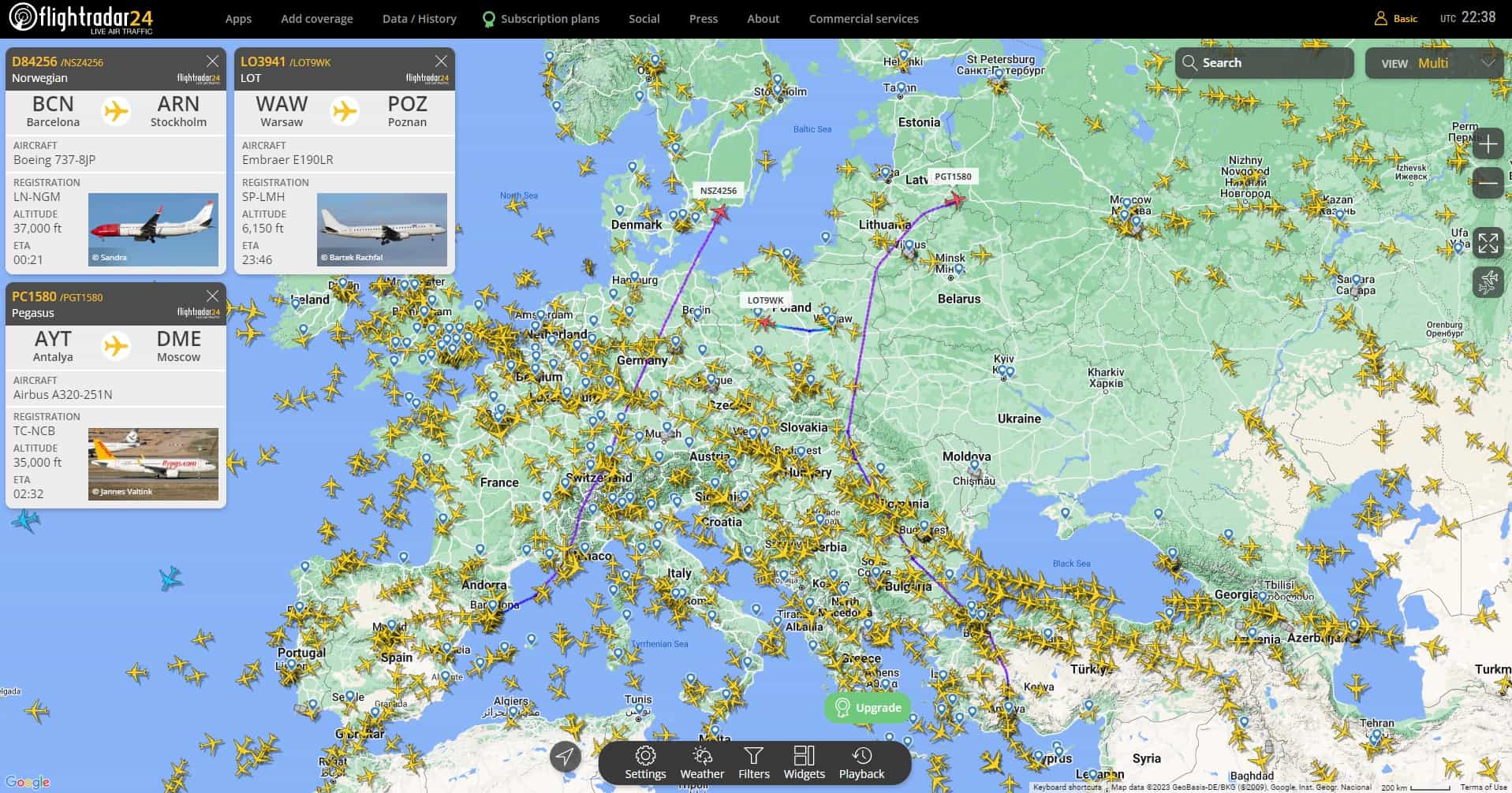

Jak śledzić samoloty? Loty komercyjne i prywatne bez tajemnic

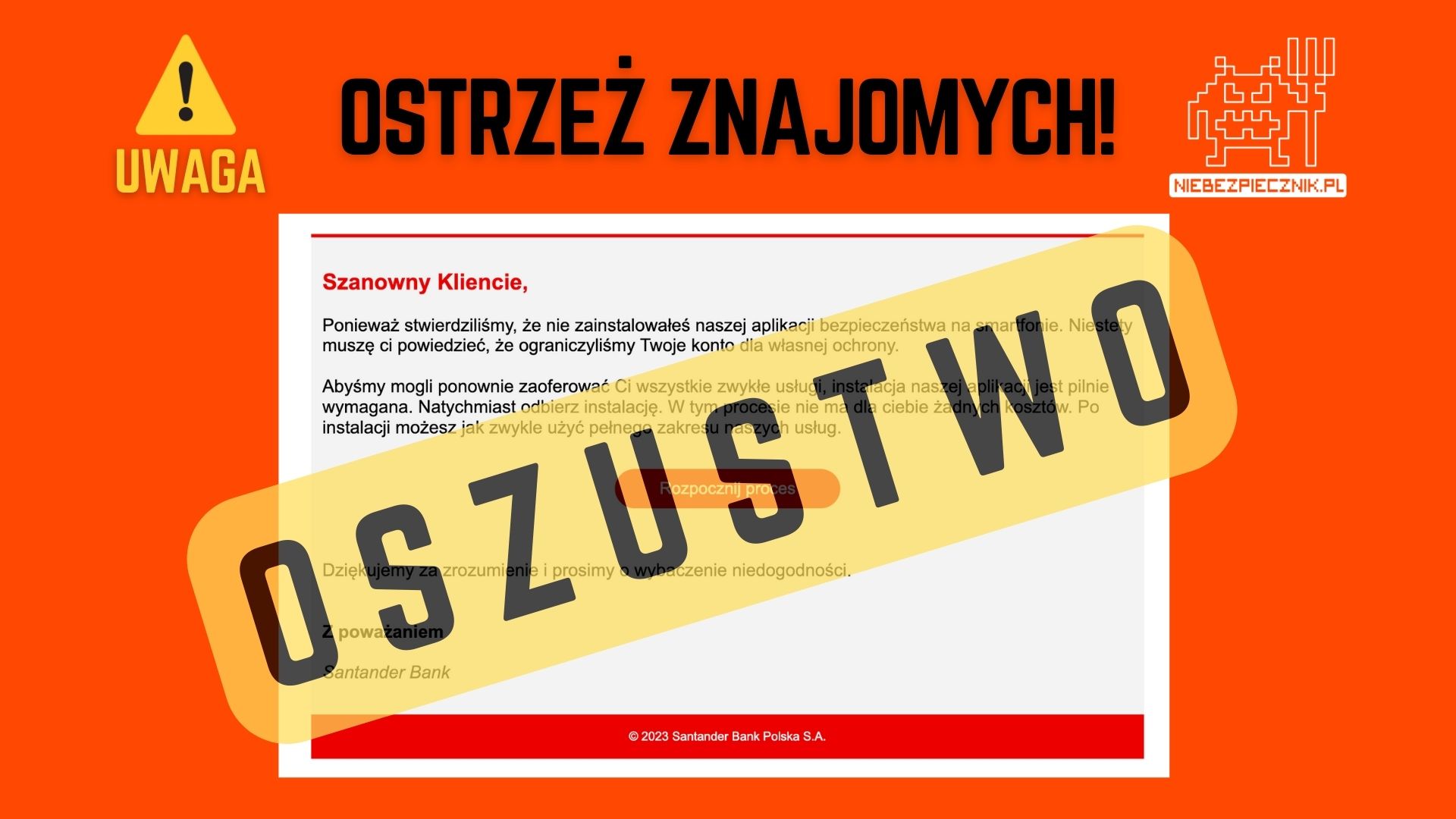

⚠️ Uwaga klienci Santandera!

Gigantyczna kara dla TikToka. Chodzi o pliki cookie

Oszustwa telefoniczne. Co mówią sprawcy?

Skutki cyberataków dla małych firm

Jak wyglądają ataki na firmy korzystające z 2FA?

RK121 - CTO/Founder, Tomasz Onyszko | Rozmowa Kontrolowana