Cyber, Cyber… – 262 – Raport (10.10.2022 r.) – Podatność w Zimbra Collaboration Suite

Europejski Miesiąc Cyberbezpieczeństwa 2022

Podstawy Bezpieczeństwa: Hasła część 4, czyli kody PIN, telefony i biometria

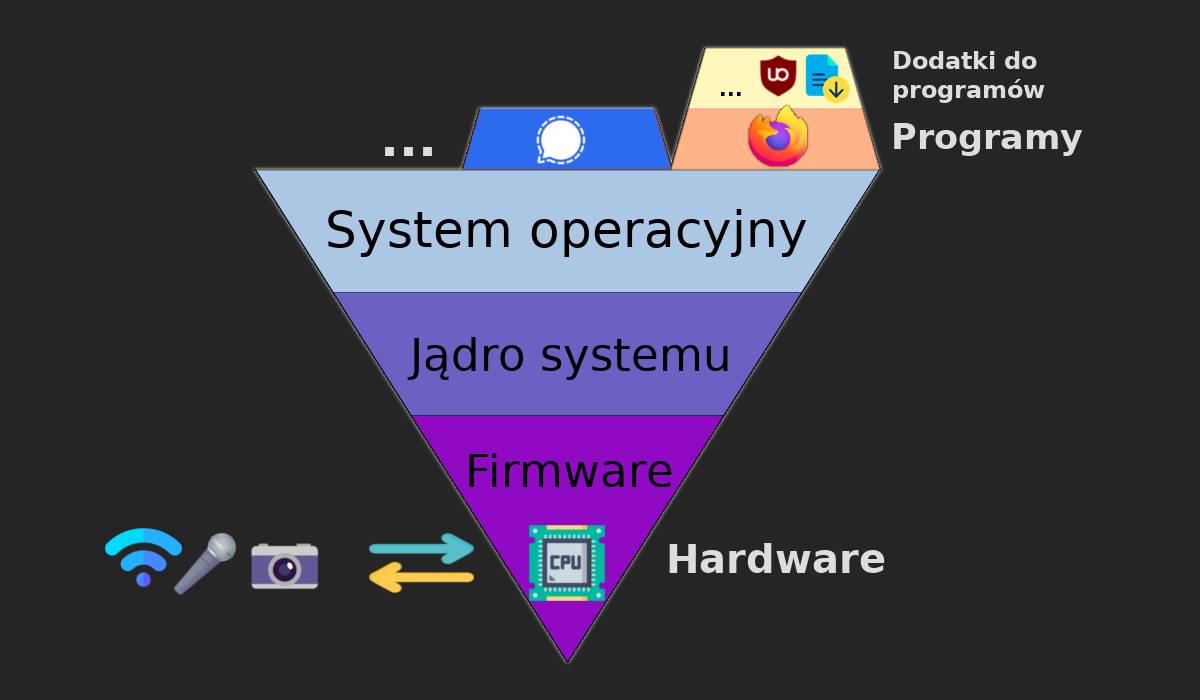

Apki to pułapki 1 – podstawy

Złośliwy Tor Browser, sabotaż niemieckich kolei, bot do wyłudzania 2FA, złodzieje okradają złodziei

PayPal jednak nie ukarze 2500 dolarową grzywną osób, które zdaniem firmy szerzą dezinformację

RK115 - Ekspert bezpieczeństwa aplikacji, Paweł Goleń | Rozmowa Kontrolowana

Czy Linux Jest Bezpieczniejszy Od MS Windows?

Orange odkupuje stare telefony. W zamian daje m.in. kupony do… Żabki

Ruszają konsultacje społeczne unijnego rozporządzenia Cyber Resilience Act