Amerykańskie cybersiły powiększą się. Plany są ambitne

Coraz łatwiej jest zostać cyberprzestępcą

Apple wykryło poważne luki bezpieczeństwa w iPhone’ach, iPadach i komputerach Mac

Infekowanie wirusem urządzeń dzięki emotikonów (emoji).

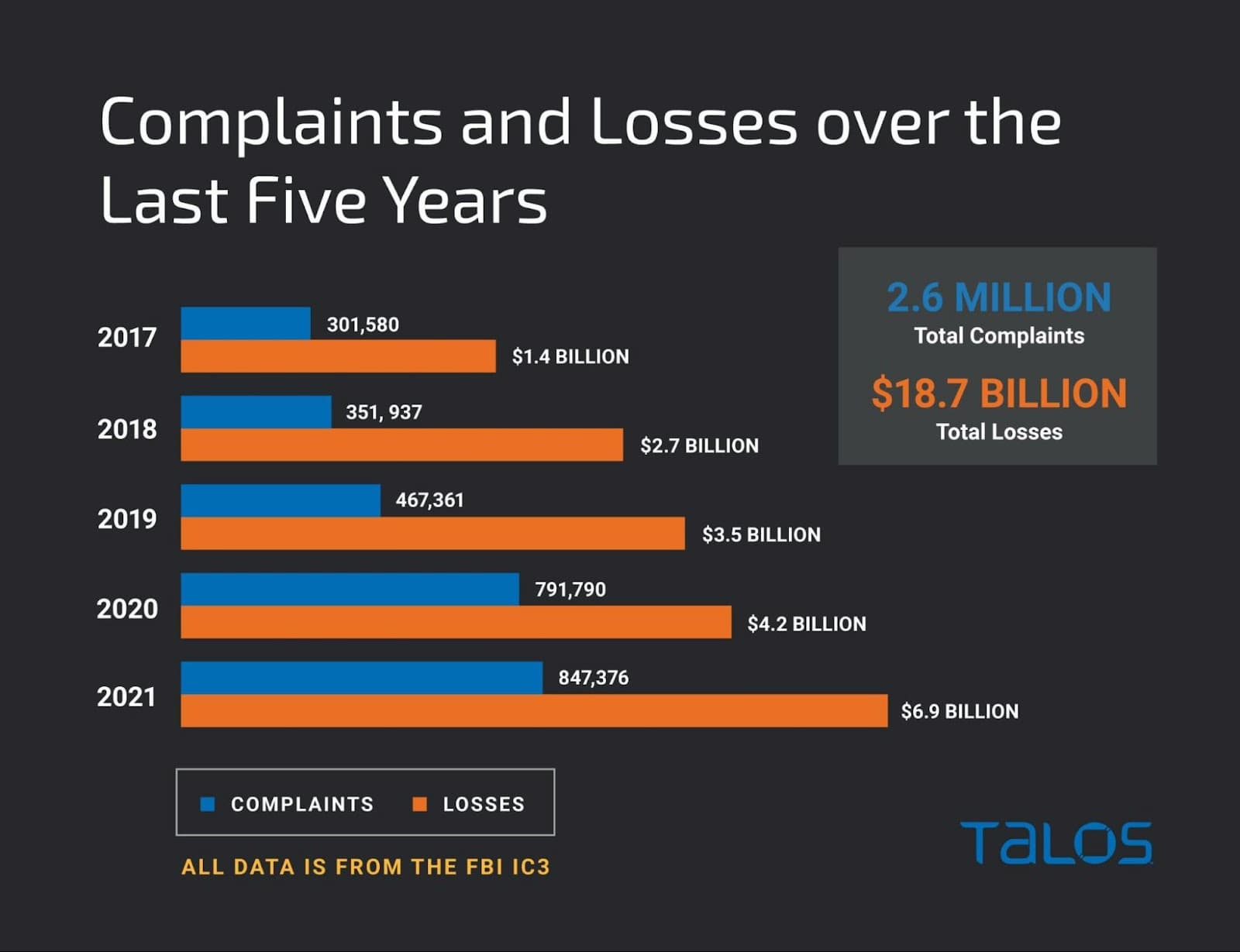

Cisco: Nie duże, ale mało wyrafinowane przestępstwa, stanowią większość naruszeń bezpieczeństwa

Turystyka z (nie)zwykłymi mapami Google część 2

Słuchanie Janet Jackson może zaszkodzić Twoim danym

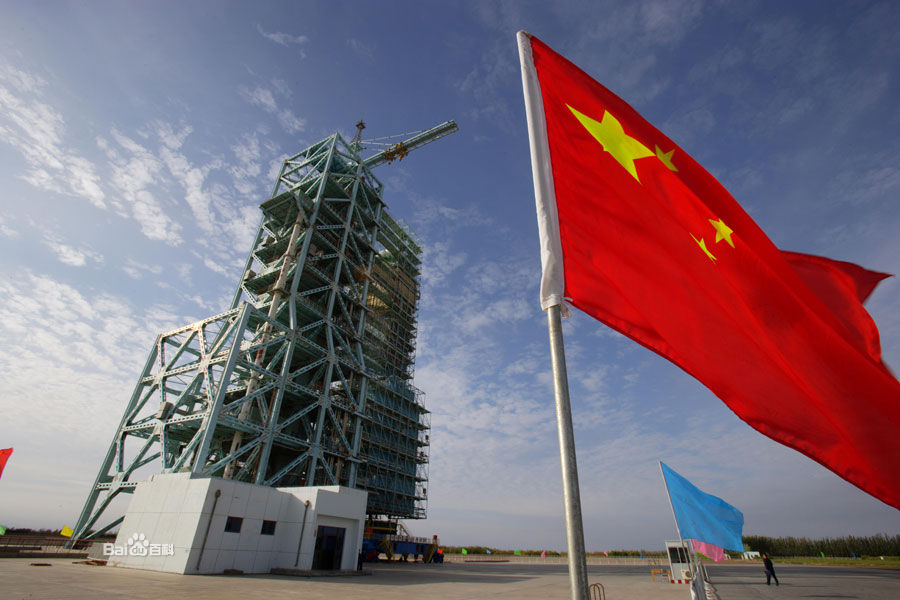

Chiński strażnik internetu chce "dobrych relacji" z firmami internetowymi

Na stokach Kilimandżaro zainstalowano szybki internet

Do 500 tys. euro dla państw UE na wzmocnienie i utrzymanie poziomu cyberbezpieczeństwa