Cookie-controlled PHP web shell na Linuksie: ukryte RCE i trwałość przez cron

TA416 ponownie atakuje Europę: PlugX, nadużycia OAuth i phishing wymierzone w sektor rządowy

Nowy wariant SparkCat na iOS i Androidzie kradnie obrazy z frazami odzyskiwania portfeli kryptowalut

Nie potrzebujesz setek narzędzi. Potrzebujesz jednego pakietu, który ogarnie wszystko

Windows 11 wymusi aktualizację. To dostaniesz

Co to scam? Kim jest scammer?

Walkman ze sterownika rolet #reverseengineering

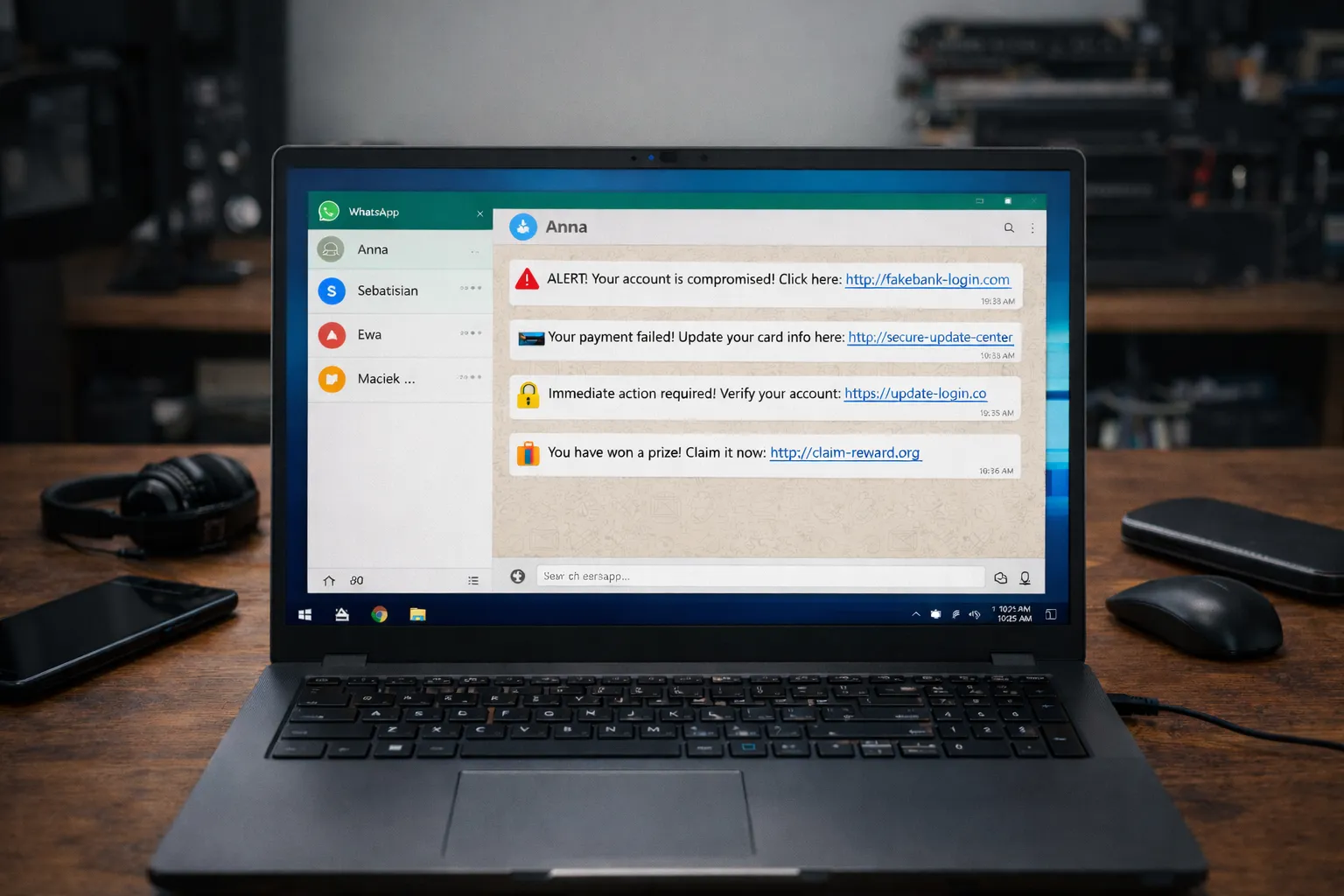

WhatsApp jako wektor ataku – Microsoft ostrzega przed nową kampanią malware ukrytą w wiadomościach

WSZYSTKO GRA

Oszustwa w handlu samochodami. Policja rozbiła gang