Niektórych oblał potworny strach? Hakerzy opublikowali maile i hasła milionów Polaków. Wyciek danych na gigantyczną skalę!

Edge będzie szybszy. Te zmiany pokochają choćby fani Chrome

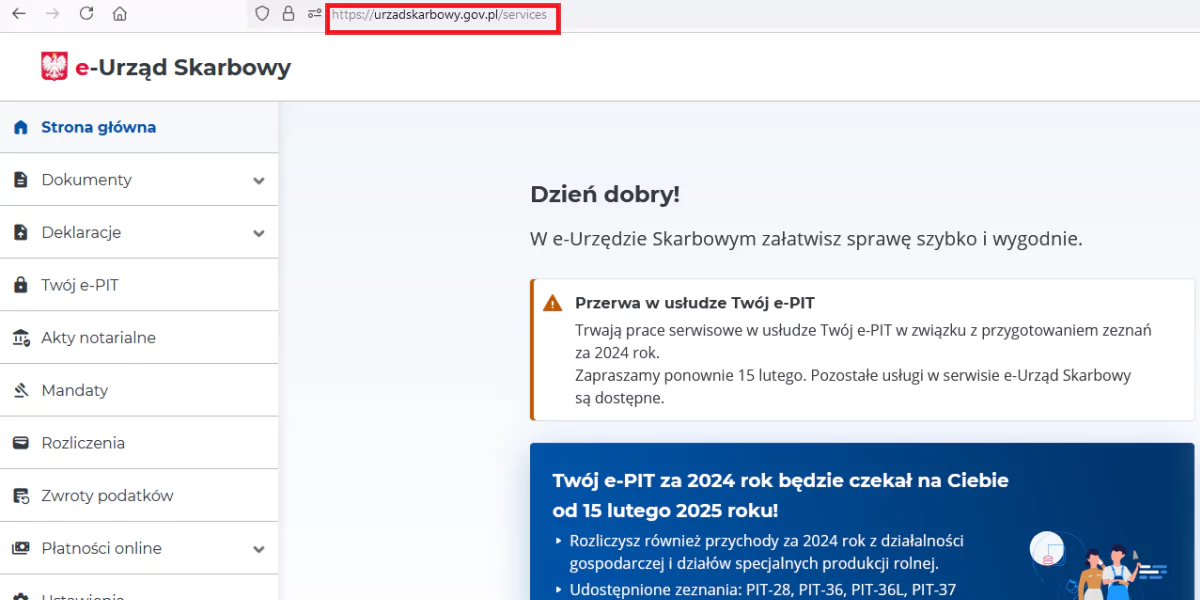

E-PIT rozliczamy od soboty. Oszuści też o tym wiedzą

Wciąż nie masz Windows 11 24H2? Zobacz, jak zainstalować

OSINT – otwarte źródła w walce z zagrożeniami

Kolejny zero-day w systemie Palo Alto PAN-OS, tym razem w interfejsie Web do zarządzania. Łatajcie!

Niektórych ogarnęła trwoga. Hakerzy opublikowali maile i hasła milionów Polaków. Wyciek danych na gigantyczną skalę!

Cyberoszustwa to potężny koszt dla całego świata. Ogromne straty

ERP a CRM. Czym się różnią i które rozwiązanie wybrać?

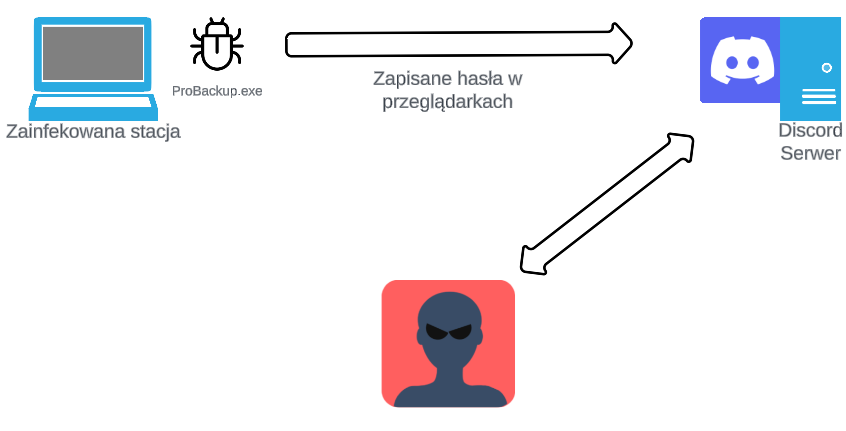

Credential Stealery – dlaczego łatwo jest pisać malware?