Sprzedajesz na OLX lub Facebooku? Oszuści są cierpliwi – tak mogą Cię oszukać

Pilna aktualizacja Firefoksa naprawia wykorzystywaną lukę zero-day (CVE-2024-9680)

Jakie przeszkody stoją na drodze do cyberodporności organizacji?

Jak InPost zrobił wyciek danych Niebezpiecznikowi

66% pracowników w Polsce używa służbowego sprzętu do celów prywatnych

Aresztowania w Rosji za kryptowaluty. Kim jest Iwanow?

Krytyczny błąd w Cisco. CVSS 9,9!

Na czym polega ochrona obwodowa obiektów?

⚠️ Uwaga klienci ING, Paribas, Aliora i Santandera

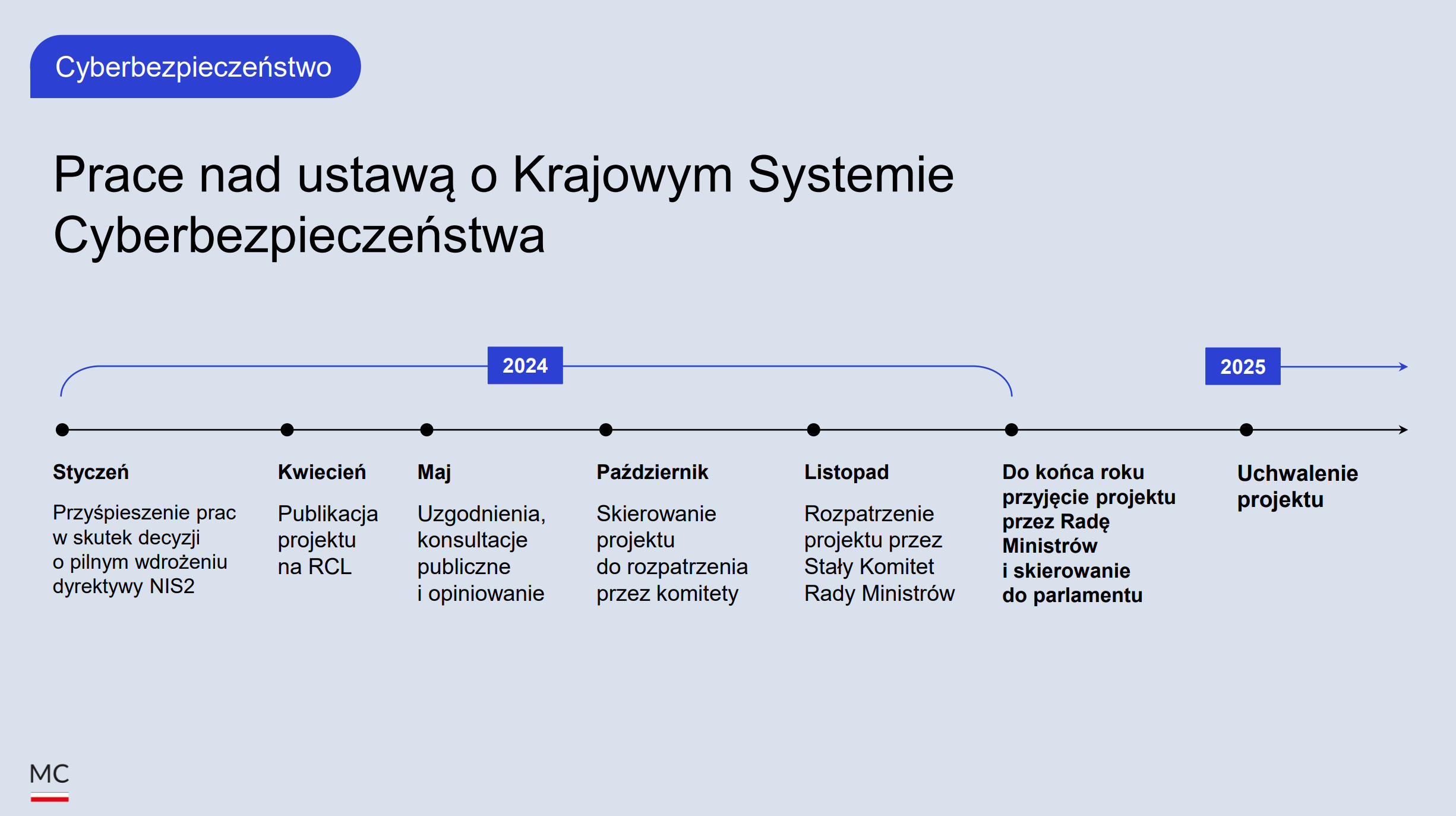

Zakończono prace nad zmianą w KSC. Wprowadzono istotne zmiany w kontekście ochrony polskiej infrastruktury przed cyberatakami