Jak zaprojektować sieć WiFi w domowym biurze?

Hakerzy zabili mu krowę

Trump zhackowany!

Mozilla publikuje nowe aktualizacje zabezpieczeń dla swoich produktów. (P24-262)

Warto poszerzyć wiedzę o złośliwym oprogramowaniu dla macOS – nowa wersja trojana atakuje pracowników korporacyjnych

Niebezpieczne mody do Minecrafta – uważaj, co pobierasz i instalujesz

Co słychać w bezpieczeństwie Mobili? O łatach w Androidzie i newsy z Microsoftu

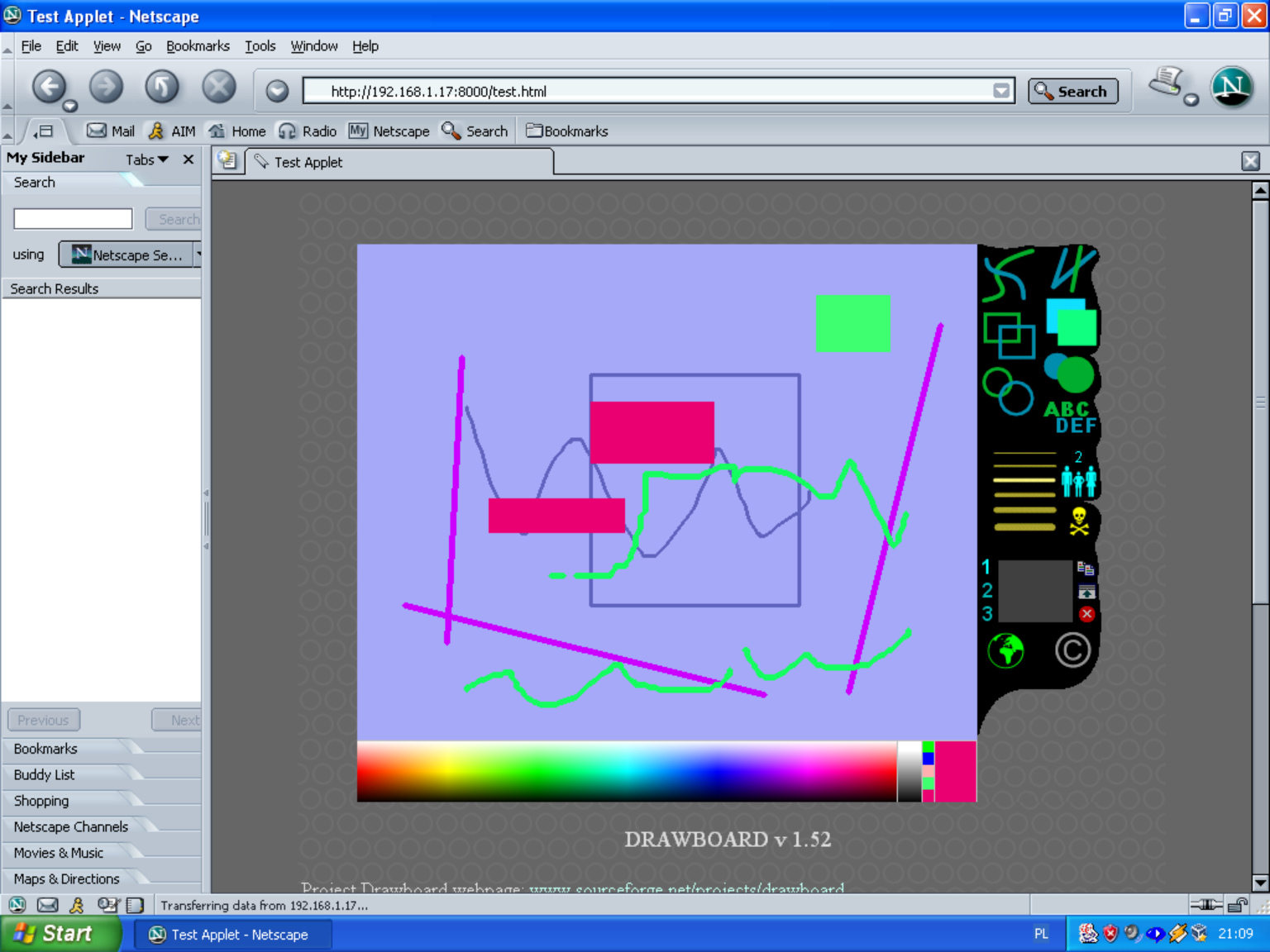

Projekt Drawboard czyli aplet Javy 20 lat później

Hakerzy powiązani z Chinami atakują ISP w celu wdrażania złośliwego oprogramowania

Czy z laptopa służbowego można korzystać prywatnie?