⚠️ Uważajcie na takie CAPTCHA

Cyberataki. Ile naprawdę kosztują?

BHP w przestrzeniach coworkingowych

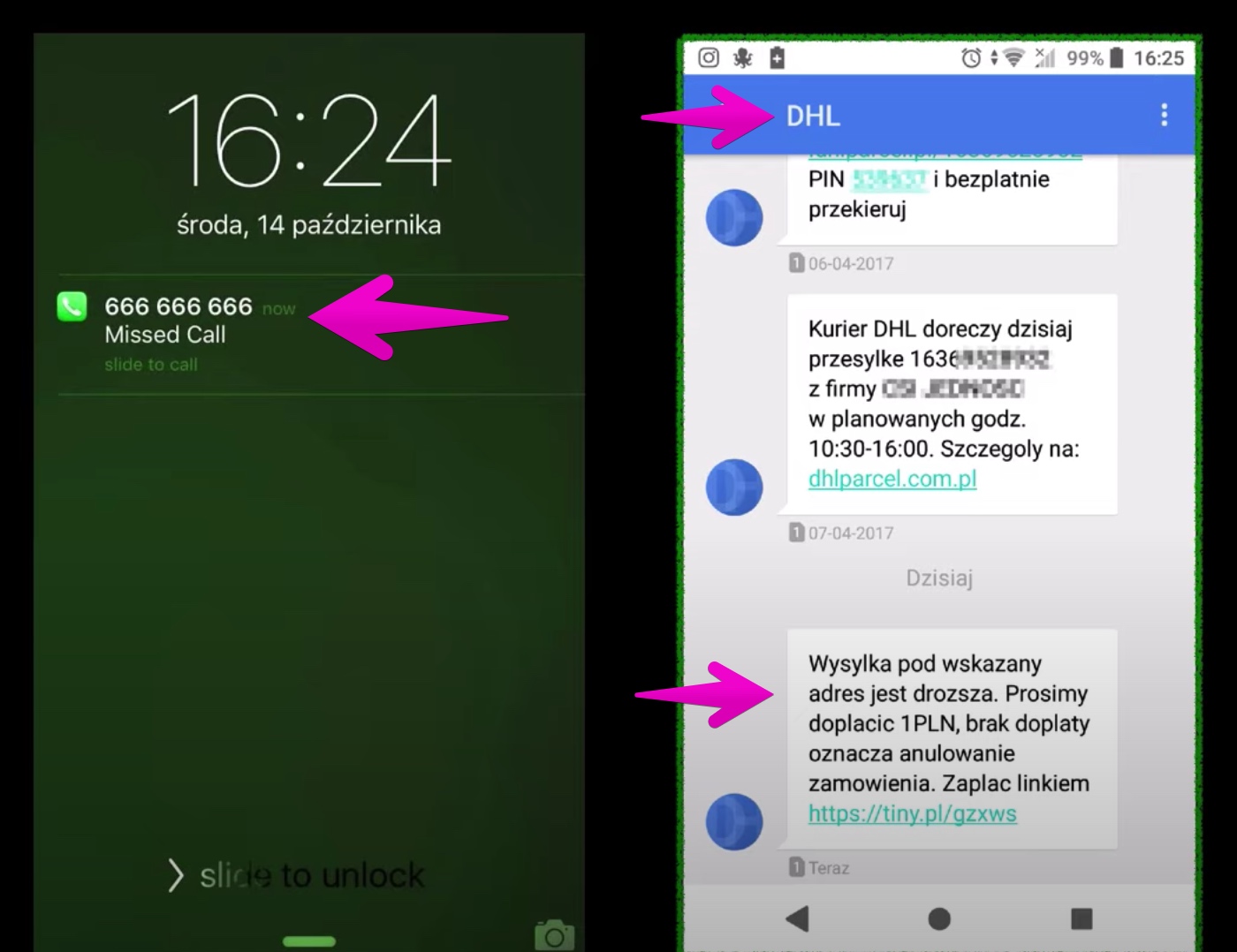

Walka ze spoofingiem w Polsce: ustawa jest, ale kilka się zmieniło.

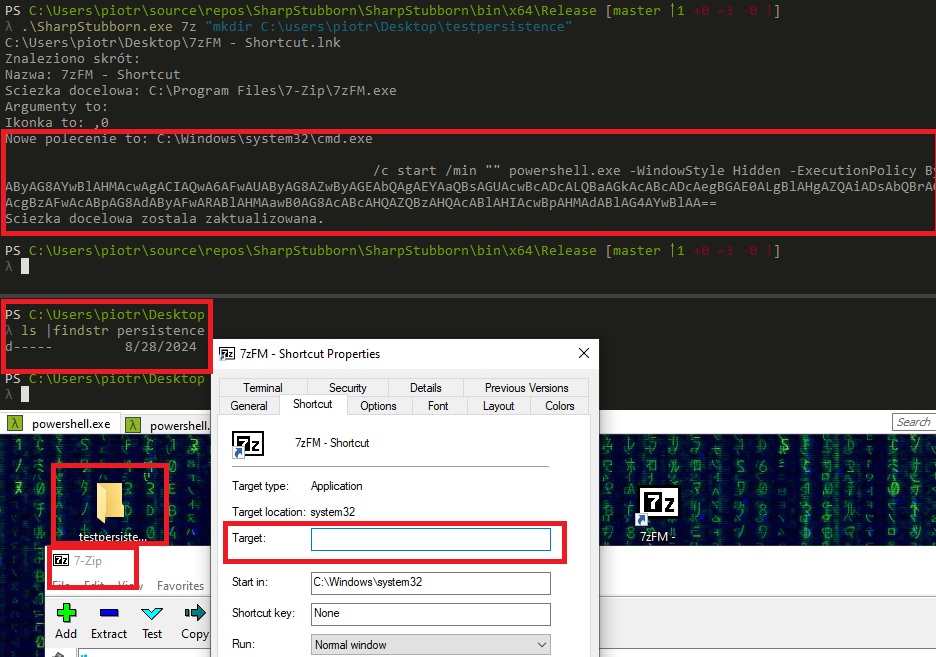

Jak zadomowić się w cudzej sieci cz. 4 – LNK

Krytyczna luka w zabezpieczeniach SonicWall

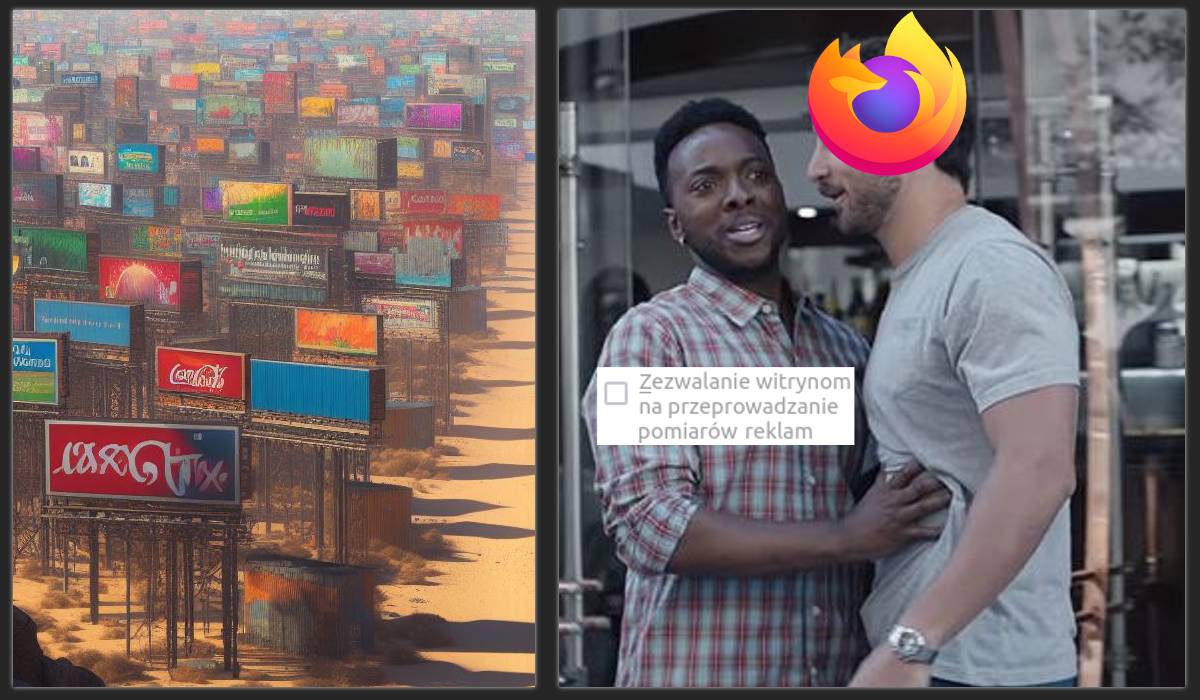

Make Firefox Private Again – omówienie strony

Wyciek danych z wielu polskich sex-shopów

Złośliwe oprogramowanie na MacOS – Cthulhu Stealer

Jaki jest przykład dobrej polityki haseł?