UWAGA! Aż pięć wykorzystywanych w sieci luk zero-day w Microsoft. Jedna wciąż niezałatana (CVE-2023-36884)

Uwaga! Rosyjscy hakerzy wykorzystują aktywne podatności pakietu Office

Świeże ogniska choroby? Cyfrowy juan wychyla się z telefonów

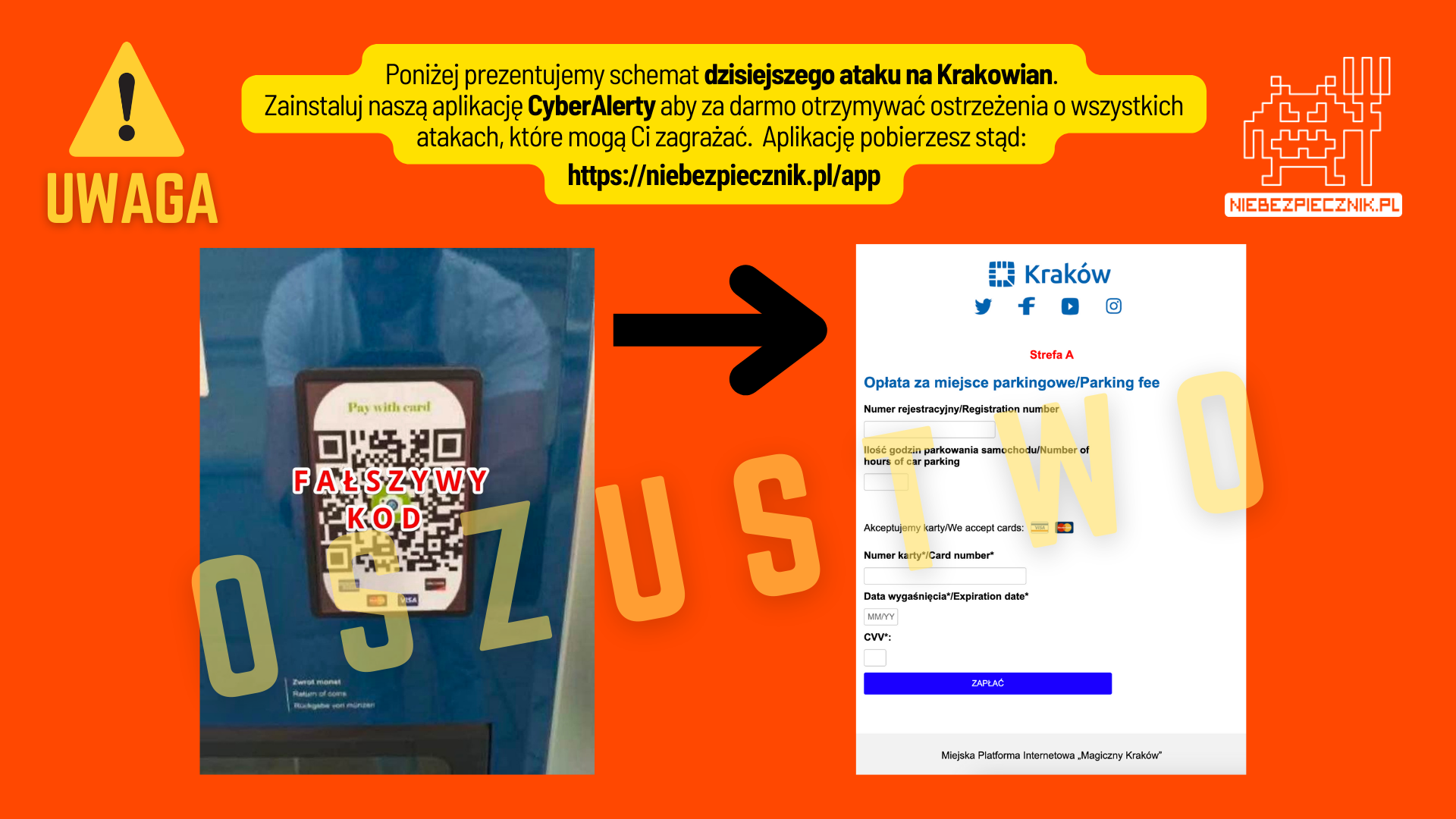

Błyskawiczna akcja policji w Krakowie: parkomatowi złodzieje zatrzymani!

Wzrost zysku nazwa.pl o 40 proc. w 2022 roku

Kogo wykluczają nowe technologie? Rozmowa z Kubą Piwowarem

Kogo wykluczają nowe technologie? Rozmowa z Kubą Piwowarem

Chiny włamały się na skrzynki rządu USA. Wykradały wrażliwe dane

Jak hakerzy mogą wykorzystać dzienniki zdarzeń Windows?

WithSecure rozbudowuje Elements Endpoint Detection and Response (EDR) o nową usługę całodobowej kontroli incydentów