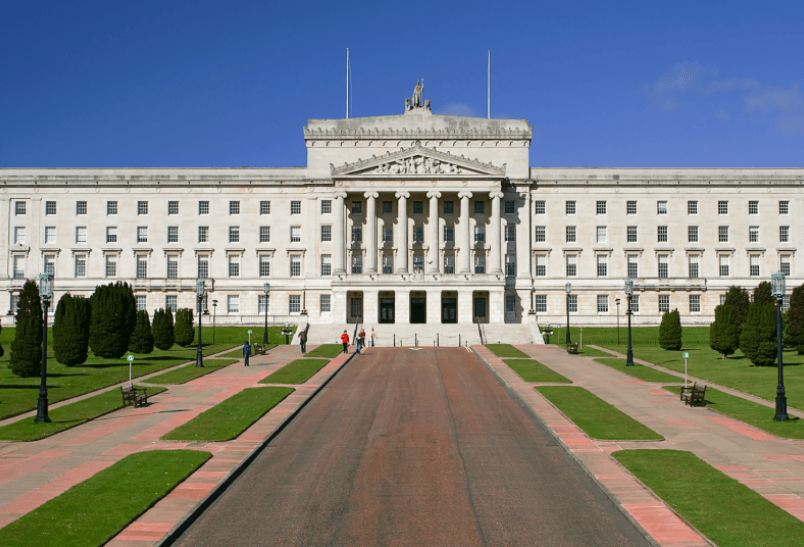

NATO wskazuje fundament obrony

Spoofing. Jak działają oszuści dzwoniący z zagranicznych numerów?

Wprowadzenie do GitLab CI/CD

To koniec smishingu i spoofingu? Zobacz, co się zmieni

Uwaga! Trend Micro łata zero-daya wykorzystywanego w atakach!

Epidemia ataków DDoS z wykorzystaniem IoT. Co możesz z tym zrobić?

#CyberMagazyn: Nie tylko Pegasus. Predator znów atakuje

Intel rozbudowuje łańcuch dostaw poza USA

W restauracji zostawiono wrażliwe dane. Doprowadziło to do wycieku informacji

Implanty mózgowe dla ludzi? Firma Muska szuka chętnych