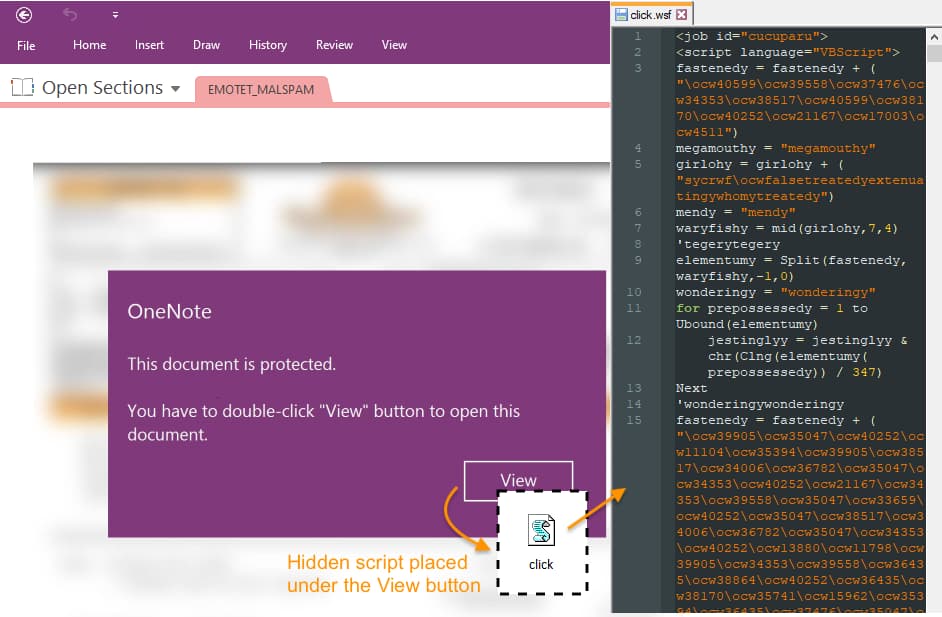

Nieśmiertelny botnet EMOTET sklasyfikowano na 2. miejscu najpopularniejszych zagrożeń w 2022 r. (i przez cały czas jest aktywny)

Polska przed wyborami. TikTok: "Kampanie polityczne są zabronione"

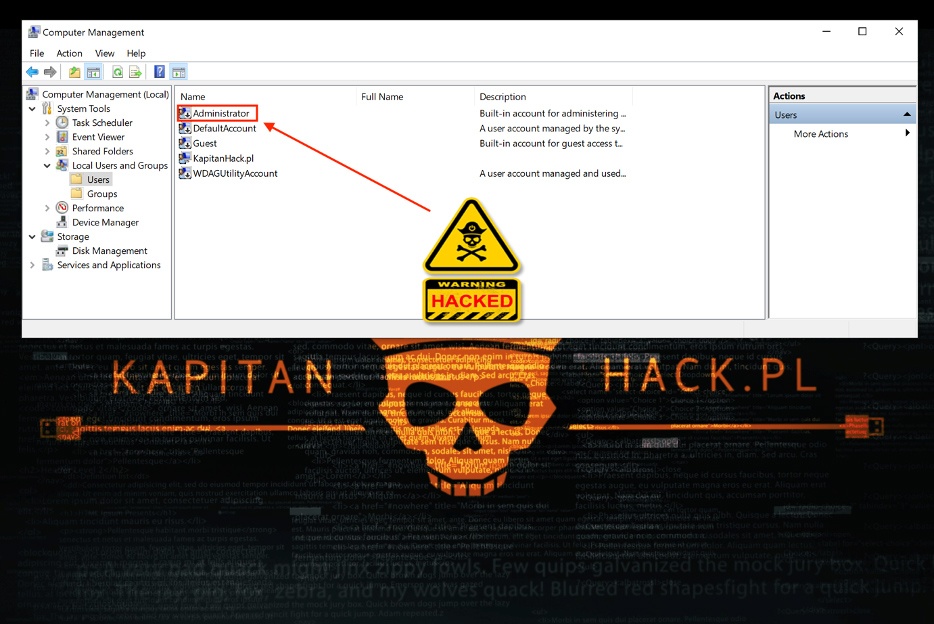

Zmiana jednego bitu w rejestrze i można odblokować wbudowane konto Administrator oraz zalogować się bez hasła

Czy Twoje dane są naprawdę bezpieczne? Ochrona danych UE-USA

OSINT na Discordzie - zapowiedź szkolenia. Posłuchaj o programie i powodach, dla których warto.

TikTok zmienia zasady dotyczące treści. W czwartek jego szef stanie przed Kongresem

Czy algorytm Twittera zostanie otwarty? Tak obiecuje Elon Musk

Menedżerka Mety inwigilowana przez grecką agencję wywiadu

Hakerzy uderzyli w Ferrari

NCC Network w Polsce. Co to za projekt?