Trojan bankowy Hydra atakuje

Nielimitowane zwiększenie punktów w aplikacji Żabki. To efekt błędu

FBI ujawnia sprawców włamania do mostu Harmony

Afera Pegasusa. Unia wzywa Polskę: trzeba wszcząć śledztwa i zmienić prawo

Dodatek dla cyberspecjalistów. W 2022 roku skorzystało na nim ponad 3 tys. ekspertów

Pierwszy bank w Polsce przenosi bankowość elektroniczną do chmury AWS

Nowa podatność RCE w Microsoft Azure

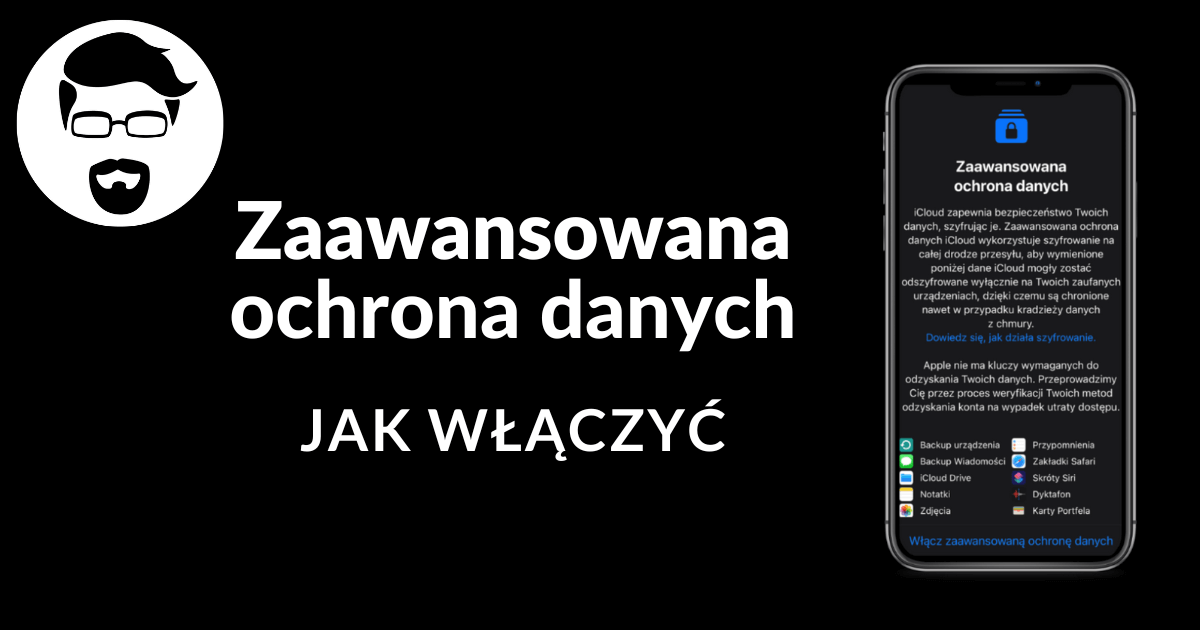

Jak włączyć zaawansowaną ochronę danych iCloud

Jak dodać YubiKey do konta Apple

Dziura w API Żabki pozwalała na darmowe zakupy. Filipa zatrzymała policja