Cyberatak na NATO. Rosyjska grupa zakłóciła pomoc ofiarom trzesięnia ziemi

Ciemne zaułki Internetu – czyli gdzie kończy się biały wywiad

Chiński balon szpiegowski mógł przechwytywać komunikację?

Łakomy kąsek dla atakujących – choćby 12% sklepów internetowych ujawnia prywatne kopie zapasowe. Jak sprawdzić, czy jesteś bezpieczny?

Witamy nowego członka wspierającego – Oversec

#CyberMagazyn: Reklama internetowa ma już prawie 20 lat i coraz mocniej wpływa na nasze życie

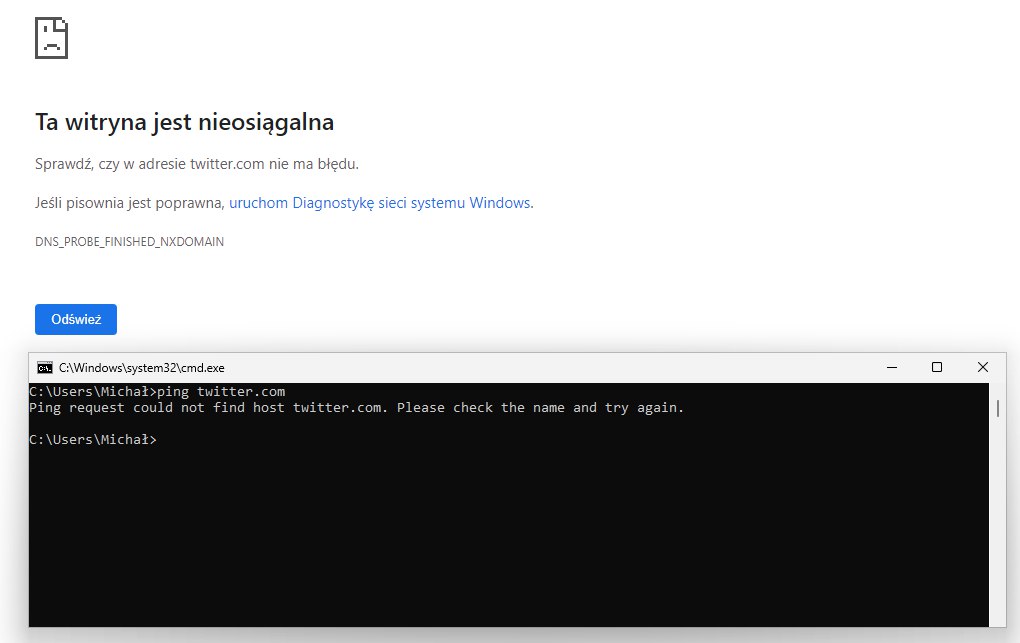

Dns0.eu to nowy europejski serwer DNS

Cyberatak na Profil Zaufany. Znamy szczegóły

Cyber, Cyber… – 332 – Raport – VMware ESXi, cyberataki w Polsce i Reddit

Oszustwa na pomoc poszkodowanym w Turcji. Na celowniku PayPal i Twitter