Chińscy hakerzy atakują agencje rządowe i obronne

Powstaje koalicja ws. wdrażania 5G w USA

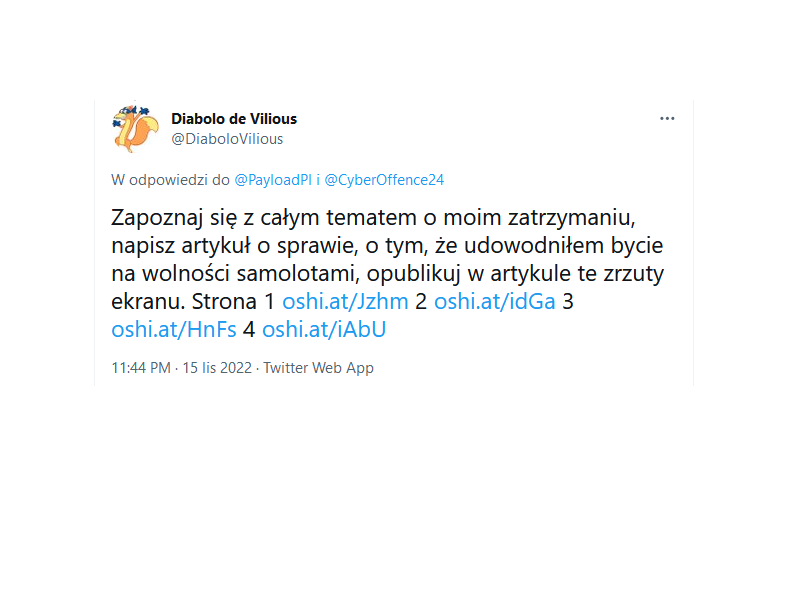

Nawiązaliśmy kontakt z prawdziwym sprawcą ataków spoofingowych

Nawiązaliśmy kontakt z prawdziwym sprawcą ataków spoofingowych

Oszuści podszywają się pod Business Managera Facebook'a

Apple stworzy własne metawersum?

Uwaga na nowe oszustwo. Przestępcy podszywają się pod Pocztę Polską

Exatel rozbuduje sieć GovNet

Cyber, Cyber… – 287 – Raport (15.11.2022 r.) – 42000 witryn wykorzystywanych do phishingu

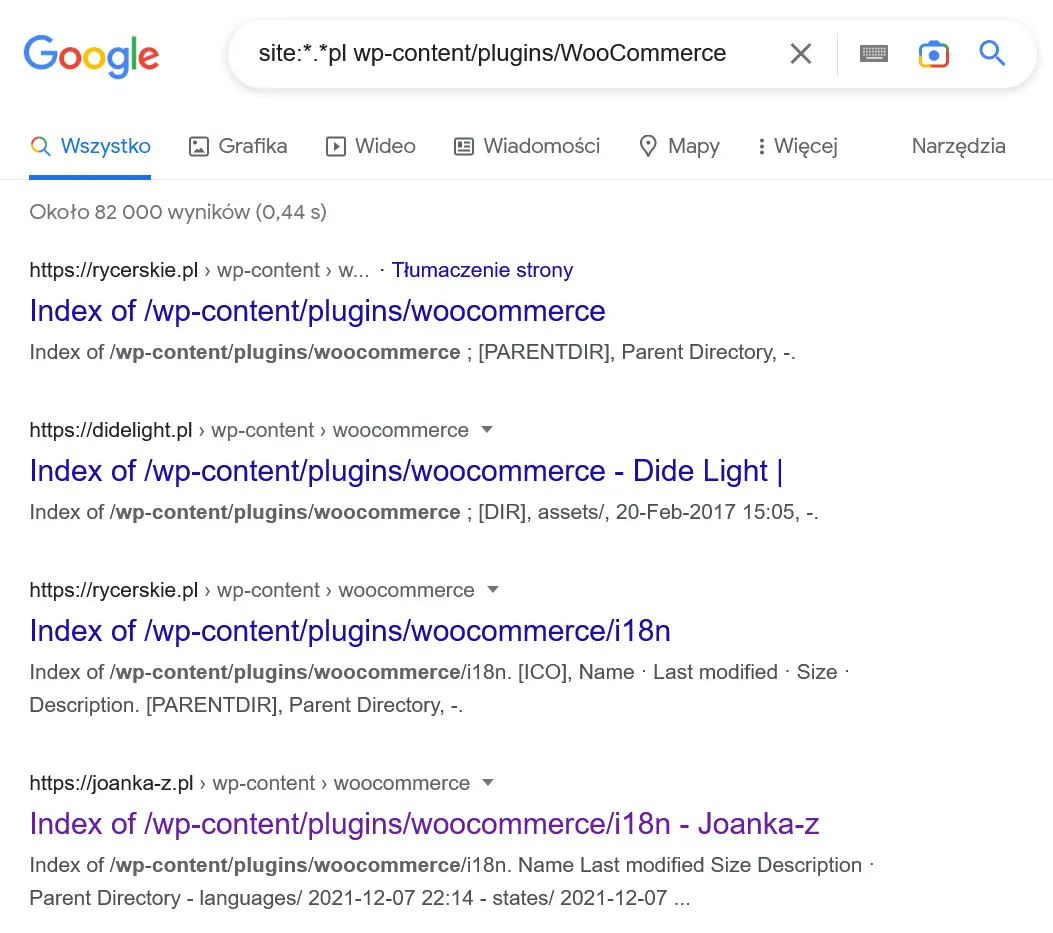

5 rozszerzeń dla WooCommerce WordPress wymaga pilnej aktualizacji