CISA wymaga sprawdzenia i zabezpieczenia urządzeń Cisco – dyrektywa ED 25-03

Wybieracie się na koncert? Uważajcie na oszustwo na bilet

Trwa atak na fińskie instytucje. Oto kto stoi za akcjami w sieci

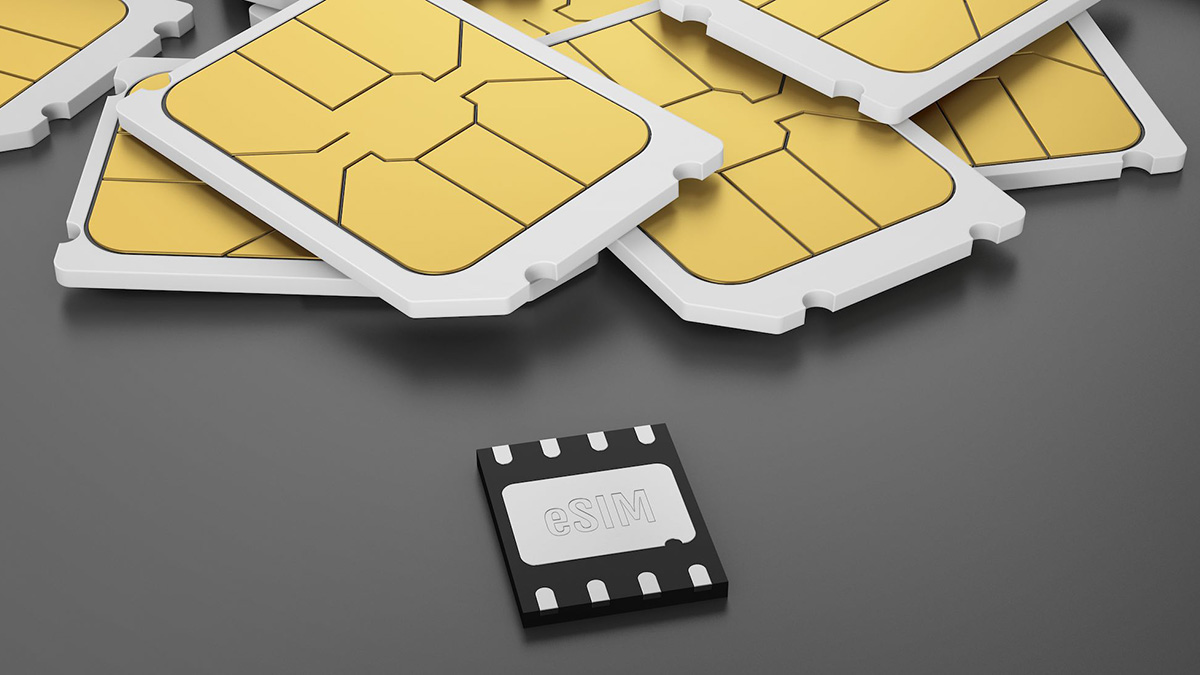

Ranking kart eSIM 2025. Tu znajdziesz najlepsze oferty

Aplikacja Neon wyłączona. Tragiczna luka w zabezpieczeniach

Stare narzędzia, nowe problemy, czyli jak WerFaultSecure.exe pozwala wykraść hasła z pamięci LSASS w Windows 11

Quishing rośnie w siłę. Czy kody QR są bezpieczne?

Rynek słodu w Polsce – raport UOKiK o wyzwaniach dla piwowarstwa

Wyciek danych z jednego z serwerów Kanału ZERO

Polacy tracą miliony przez oszustwa. UOKiK chce, by banki zwracały pieniądze