Jakie są zagrożenia związane z sideloadingiem aplikacji na telefonie?

Uważaj na phishing na Microsoft Teams

„Test techniczny” za 37 milionów dolarów. Kreatywność krypto hakerów nie ma granic

Musk szuka pomocy. X chce odzyskać reklamodawców

[#91] Data Privacy by Design in AWS cloud - Krzysztof Kąkol

![[#91] Data Privacy by Design in AWS cloud - Krzysztof Kąkol](https://i1.ytimg.com/vi/2Css7SxFLVk/maxresdefault.jpg)

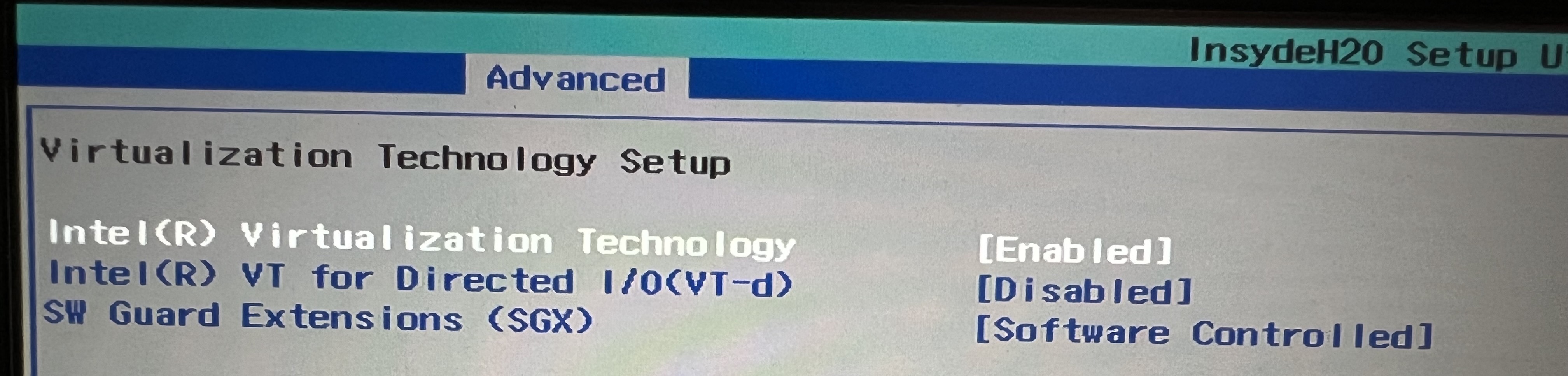

WSL – Ubuntu on Windows [ENG 🇬🇧]

![WSL – Ubuntu on Windows [ENG 🇬🇧]](https://blog.tomaszdunia.pl/wp-content/uploads/2023/04/winubu1.jpg)

WSL – Ubuntu na Windowsie

Czym charakteryzuje się minimalna wersja produktu (MVP)?

Jak poprawić bezpieczeństwo w chmurze bez psucia humoru deweloperom?

Oprogramowanie dla administratorów IT ma poważną lukę