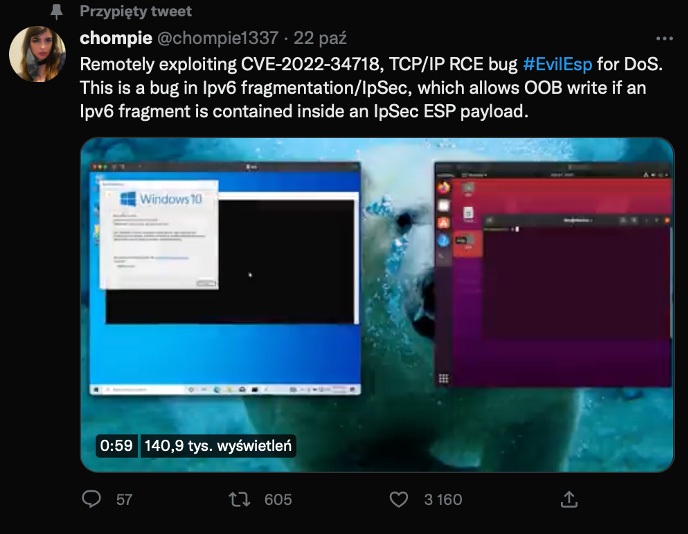

Uwaga na tę krytyczną podatność – umożliwia zdalne uruchomienie kodu i przejęcie kontroli nad Windows

[#76] "Sekrety w repozytorium - detekcja i prewencja" - Krzysztof Korozej

![[#76] "Sekrety w repozytorium - detekcja i prewencja" - Krzysztof Korozej](https://i1.ytimg.com/vi/hR4pgiEZjKA/maxresdefault.jpg)

Cyberatak na mazowiecki urząd. Wciąż są problemy z infrastrukturą

Bezpieczne korzystanie z publicznej sieci WiFi – 6 zasad jak uniknąć zagrożeń online

BLIK z odroczonymi płatnościami?

⚠️ Uwaga na e-maile od Krajowej Administracji Skarbowej!

Prowadzisz firmę i chwalisz się opiniami klientów w sieci? Udowodnij, iż są prawdziwe

Twitter zawiesił konto śledzące prywatny odrzutowiec Muska

Umieszczali fałszywe opinie w internecie. UOKiK ich ukarał

Duże zmiany na Instagramie