RK120 - Security Researcher, Zbyszek Tenerowicz | Rozmowa Kontrolowana

Techniczne SEO - co musisz wiedzieć?

Cyber, Cyber… – 309 – Chiny, pendrajwy i polskie konferencje

Threat Hunting LOLBAS w Elastic Stack na 2 sposoby (gościnnie Jupyter)

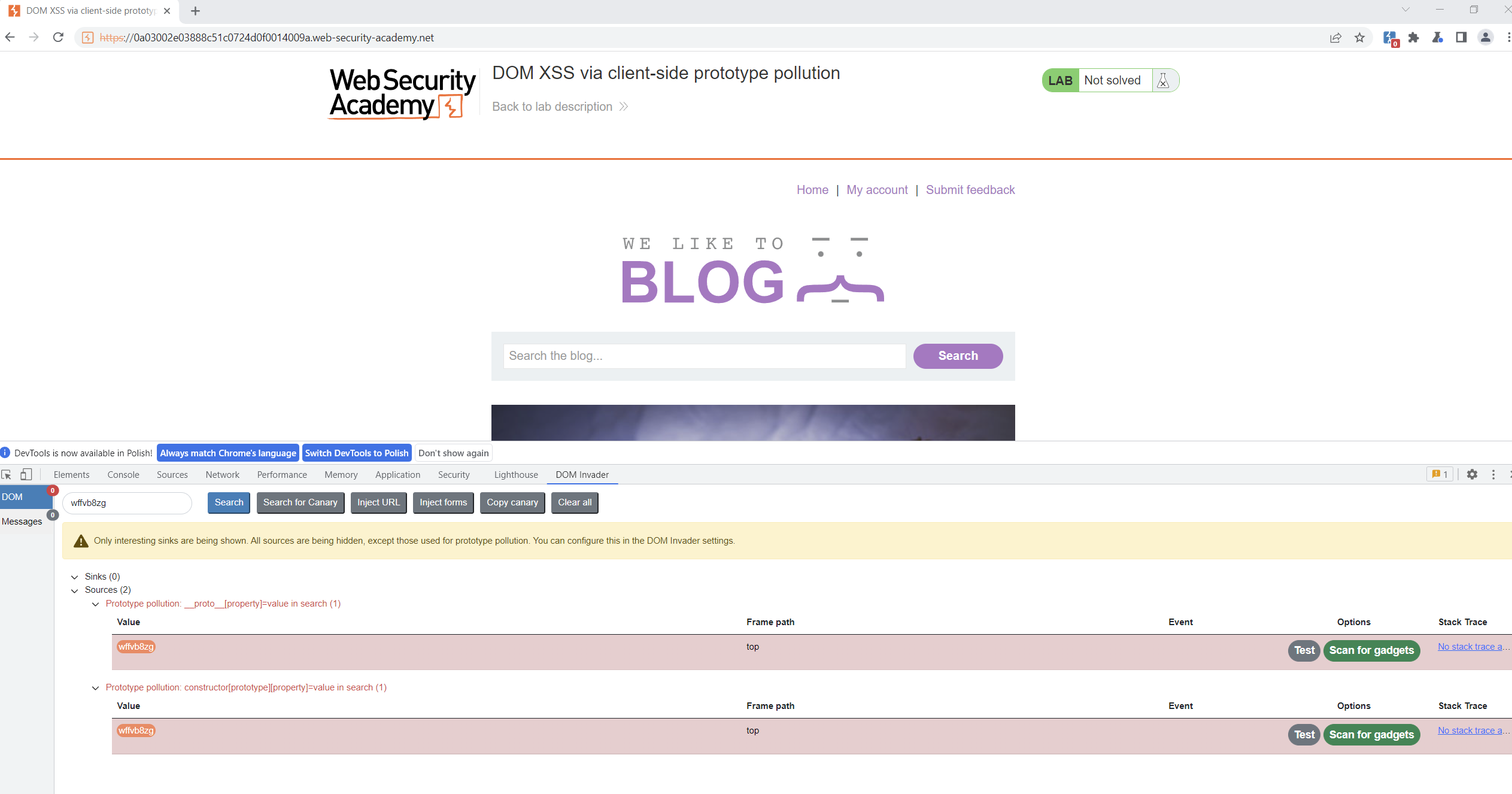

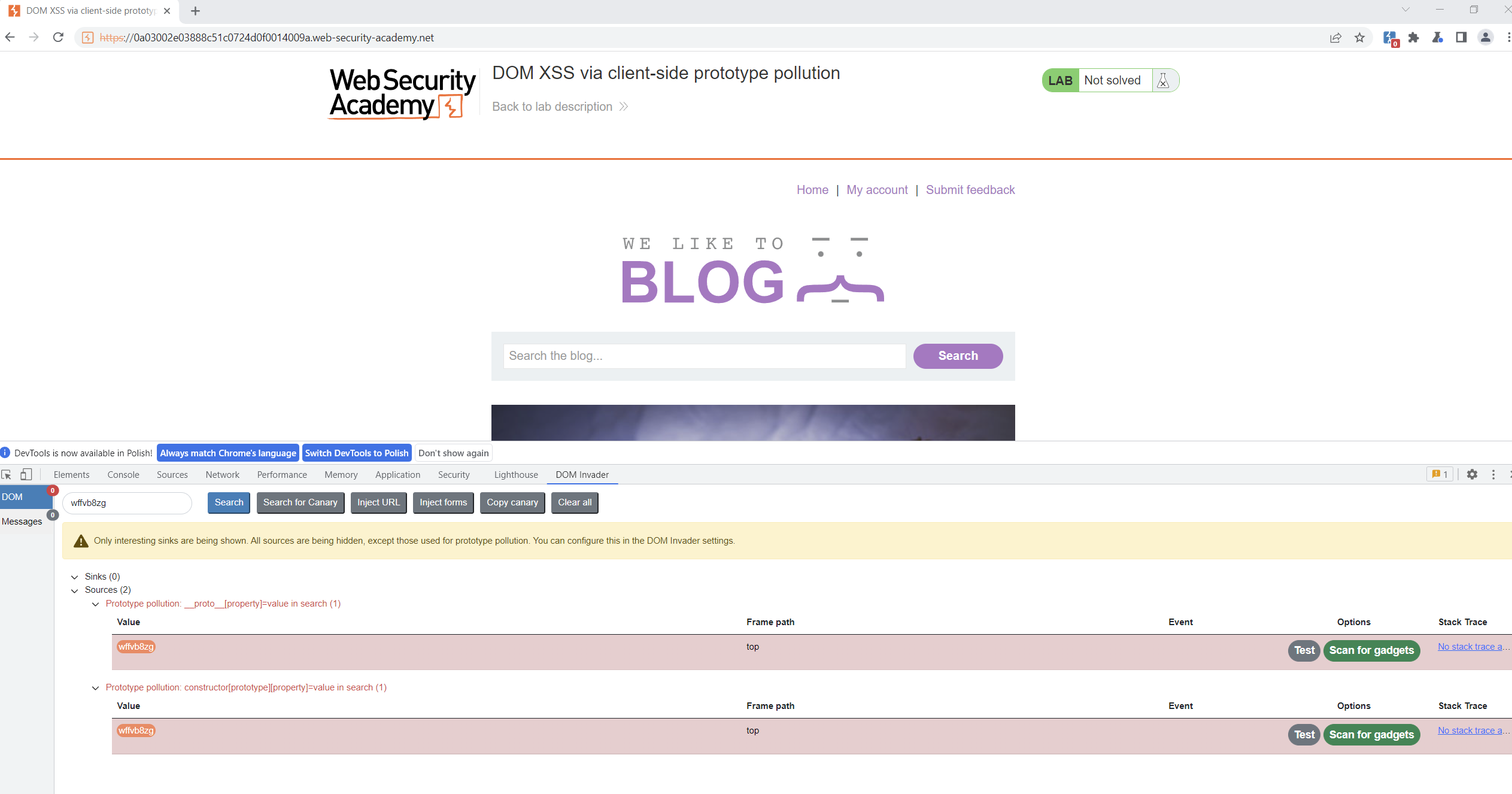

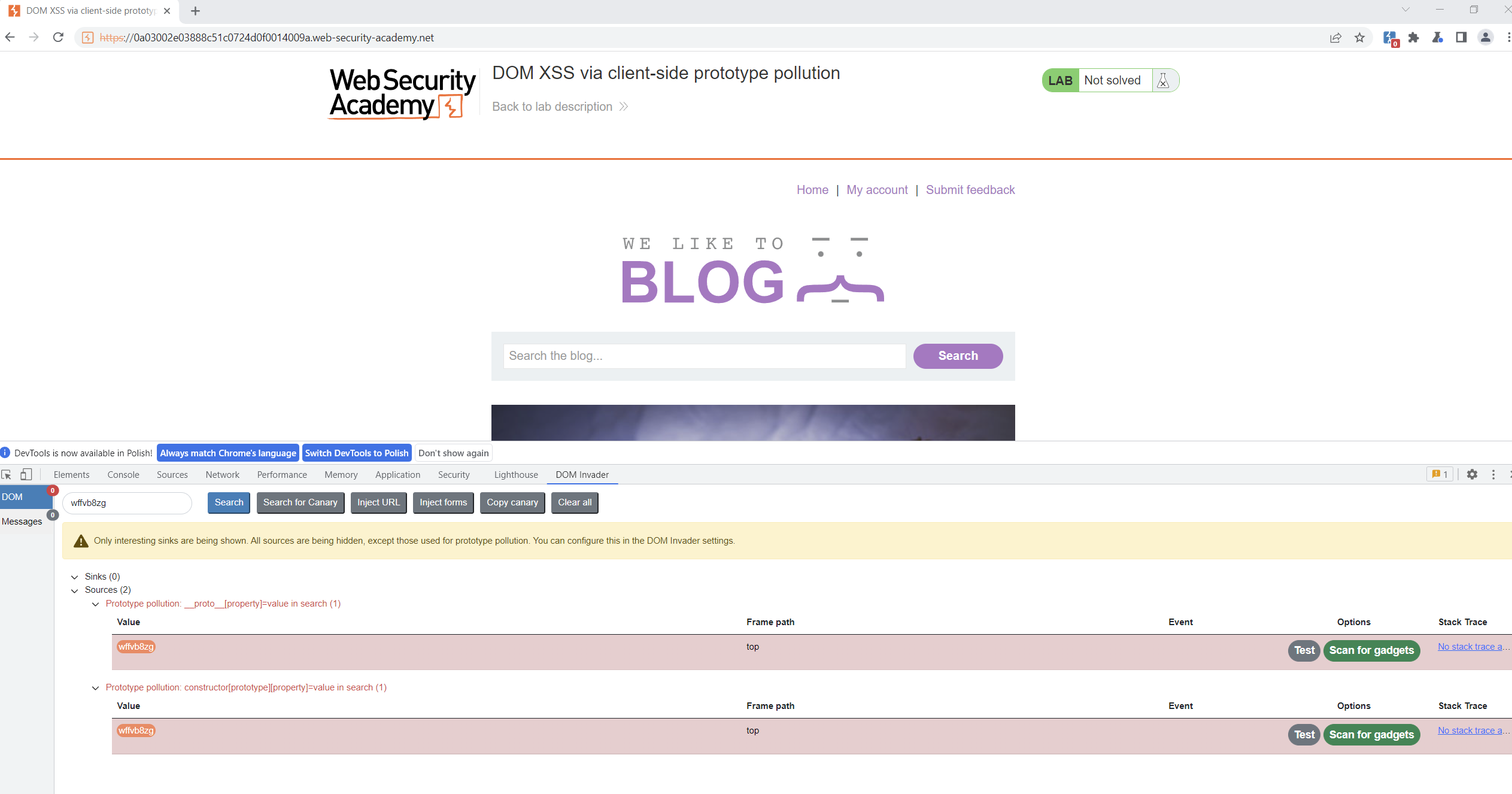

DOM Invader – automtyzacja wyszukiwania DOM XSS wraz z prototype pollution

DOM Invader – automatyzacja wyszukiwania DOM XSS wraz z prototype pollution

DOM Invader – automatyzacja wyszukiwania DOM XSS wraz z prototype pollution

#CyberMagazyn: Chwalisz się zdjęciami w sieci? Zastanów się, czy warto

#CyberMagazyn: Chaos i groźby utraty prywatności. To póki co jedyne rezultaty brytyjskiej regulacji internetu

Rosjanie zhakowali skrzynkę eks-szefa MI6. Maile ujawniają polityczne uwikłanie