Europejski Miesiąc Cyberbezpieczeństwa 2022

Podstawy Bezpieczeństwa: Hasła część 4, czyli kody PIN, telefony i biometria

Apki to pułapki 1 – podstawy

Złośliwy Tor Browser, sabotaż niemieckich kolei, bot do wyłudzania 2FA, złodzieje okradają złodziei

PayPal jednak nie ukarze 2500 dolarową grzywną osób, które zdaniem firmy szerzą dezinformację

RK115 - Ekspert bezpieczeństwa aplikacji, Paweł Goleń | Rozmowa Kontrolowana

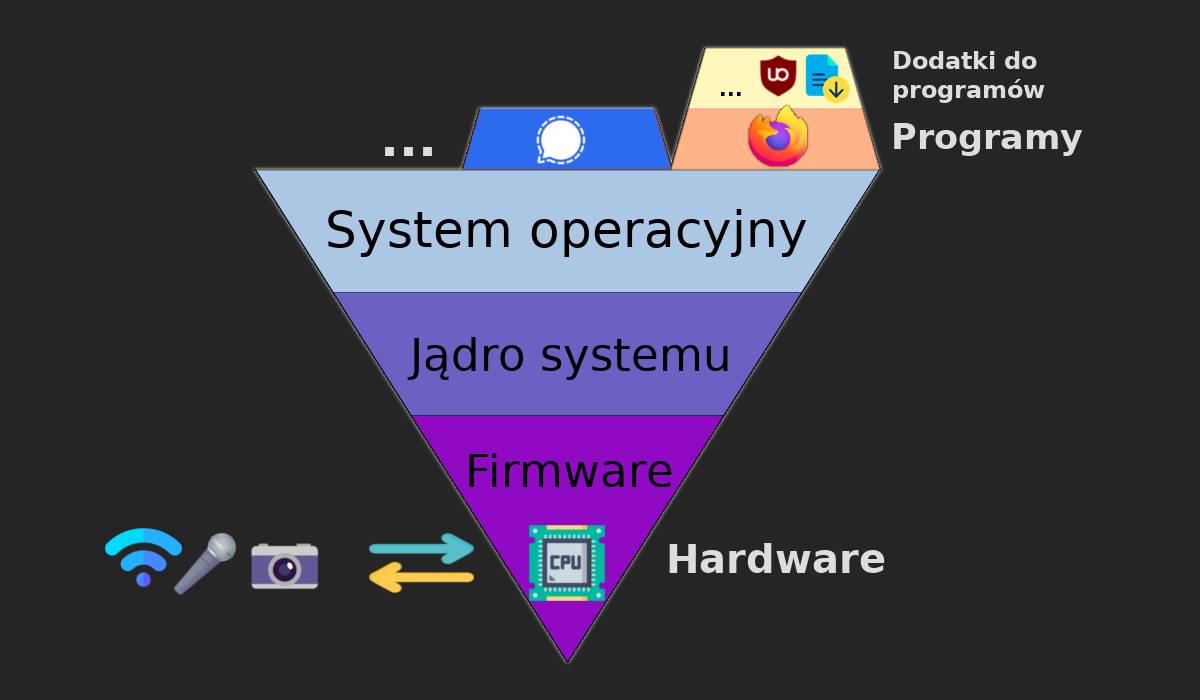

Czy Linux Jest Bezpieczniejszy Od MS Windows?

Młodzi Polacy bardziej podatni na rosyjską propandę

Nowa fala SMS-ów podszywających się pod PGE

Ofiary kradzieży tożsamości zmagają się z problemami natury psychicznej i fizycznej