2️⃣5️⃣/🔟 ISSAPolskaPoznań.local ♻️#7 25.10.2022 Plus Jeden

Zapraszamy na konferencję CyberSafe with EXATEL już 20 października

Kampania społeczna BHP dla mikrofirm

Koniec nadużyć w komunikacji elektronicznej?

Transport w Polsce. Rośnie poziom cyberbezpieczeństwa

Cyber, Cyber… – 258 – Raport (5.10.2022 r.) – Nowy kierunek rozwoju ransomware

Check Point Software i Fortinet przekazały swoje kody źródłowe Rosjanom

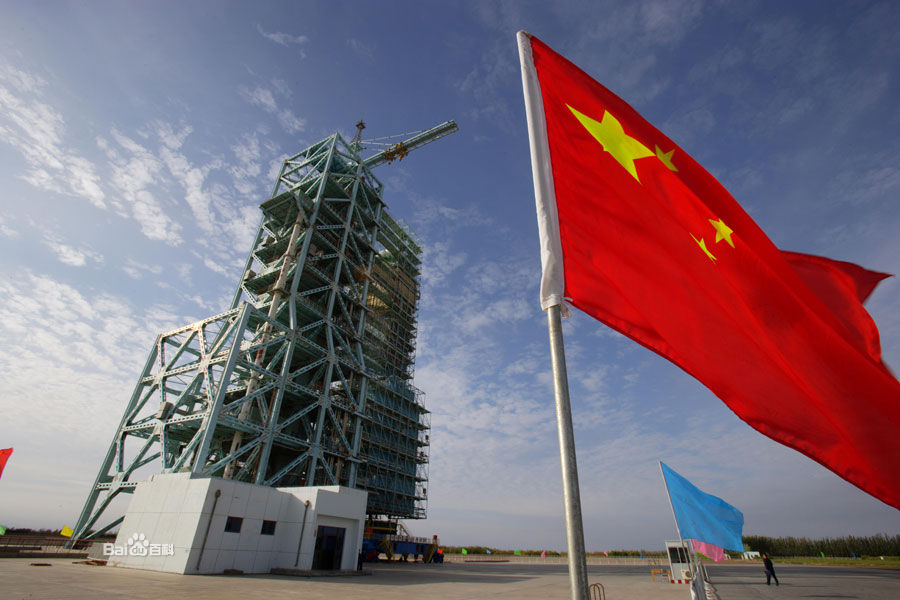

Pekin blokuje protokoły używane do obchodzenia Wielkiego Chińskiego Firewalla

Polska członkiem Rady ITU przez kolejne 4 lata

Suma wszystkich strachów. Jak poradzić sobie z sukcesyjnymi obawami młodego pokolenia firm rodzinnych? Zaproszenie na Kongres NextG