Sondy Klasy Network Detection and Response – Wykrywanie Incydentów W Sieci Organizacji I Reagowanie

Sophos: "Im mniejsza firma, tym hackerzy dłużej są w stanie przetrwać w sieci (średnio 15 dni)"

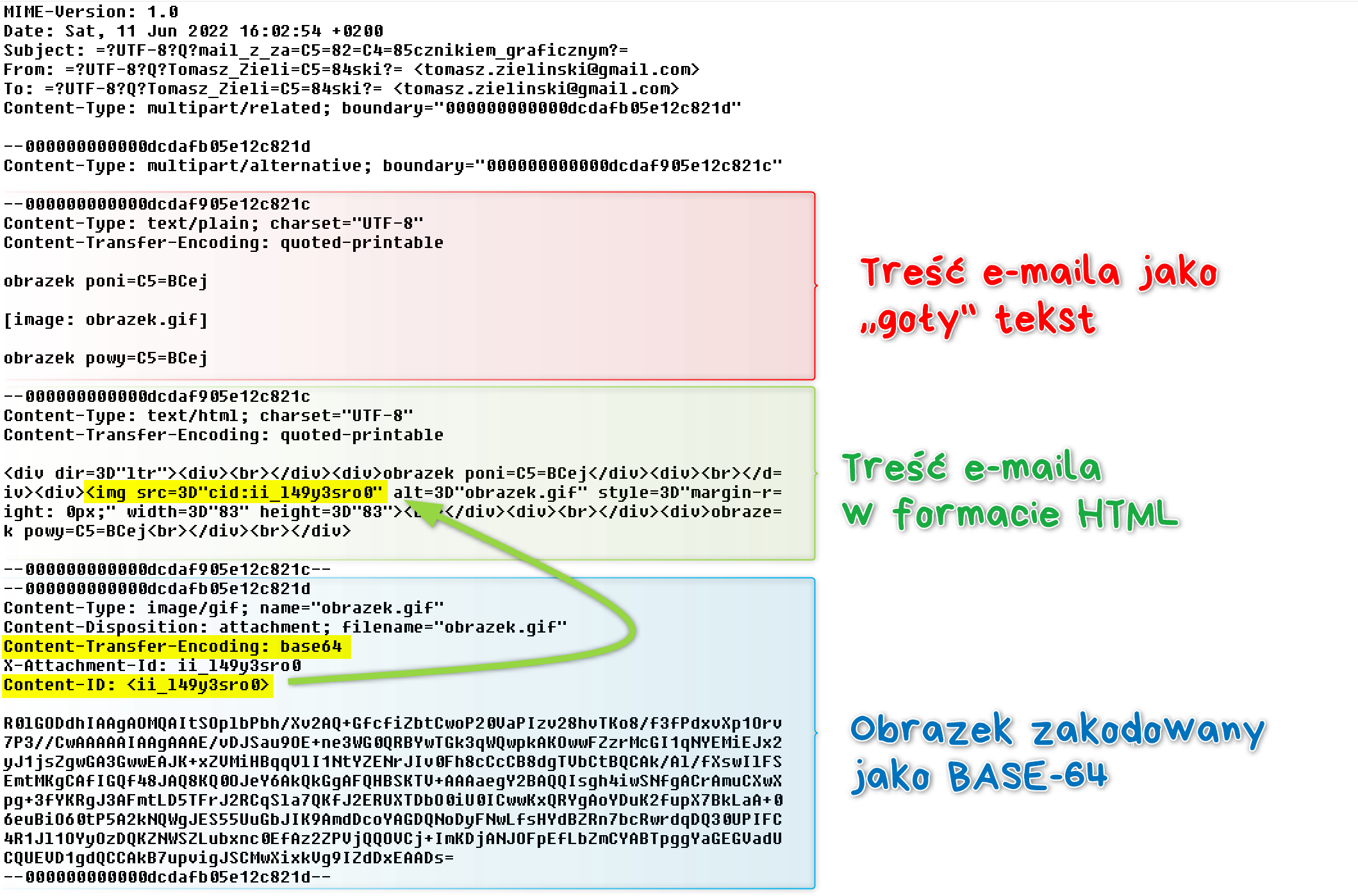

Liczniki czasu w e-mailach

Internetowa inwigilacja 11 – JavaScript, cz.3

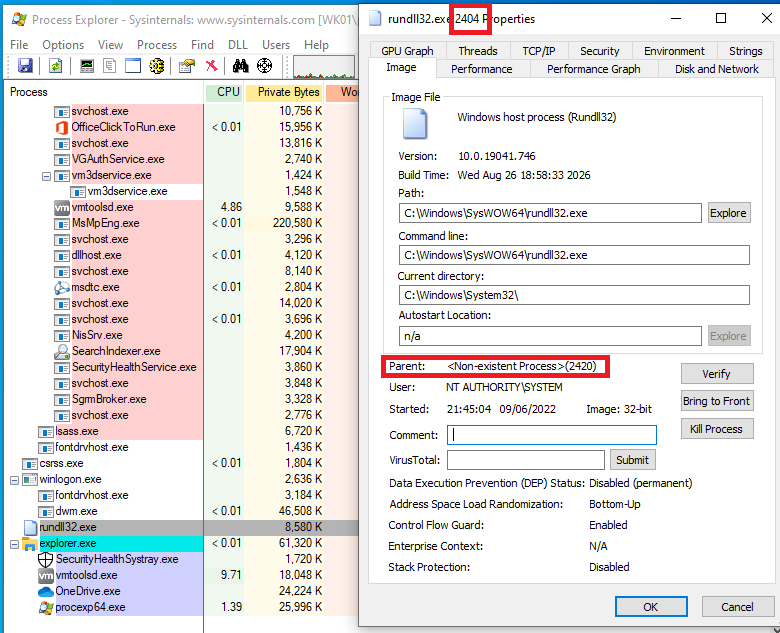

Jak na stałe zadomowić się w cudzej sieci? Kilka słów o persistence.

Q&A: IT Service Desk Manager

Polskie oprogramowanie do backupu oficjalnym partnerem GitLab

4 polecane darmowe antywirusy na rok 2022

Szykują nam profilowanie na poziomie operatora internetu (super-cookie)

Historyczna naprawa Internetu. Rozmowa z Różą Thun