Advanced In The Wild Malware Test: Sprawdzamy blokowanie malware przed i po uruchomieniu

Cyber, Cyber… – 235 – Raport (27.06.2022 r.) – Nowy dodatek NetSec i Mitel Zero-Day

Część 6: Polecane programy do ochrony prywatności

Cyber, Cyber… – 234 – Algorytm pozwalający oceniać dojrzałość cyberbezpieczeństwa organizacji

Cyber, Cyber… – 233 – Raport (24.06.2022 r.) – Sudan znów online po serii zakłóceń

Jak polski rząd zarządzi big techami? Rozmowa z Januszem Cieszyńskim

Cyber, Cyber… – 232 – Raport (23.06.2022 r.) – Europol informuje o rozbiciu grupy phishingowej

Cyber, Cyber… – 231 – Raport (22.06.2022 r.) – Zmiany przepisów RODO w UK

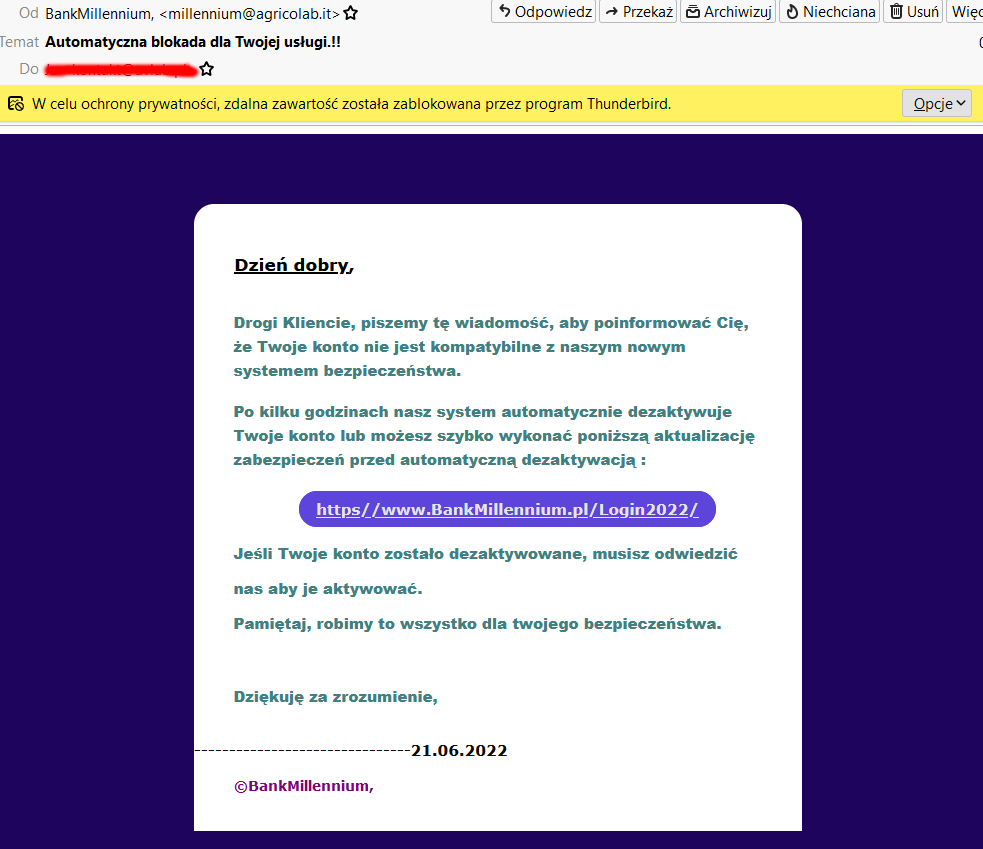

Oszuści podszywają się pod pracowników banku Millenium

Cyber, Cyber… – 230 – Raport (21.06.2022 r.) – Czy zostaliśmy shakowani przez rosyjskich hakerów?