Przestraszyli się własnego dzieła. „Zbyt potężny, by go oddać w ręce ludzi”

Poznań gospodarzem debaty o cyfrowym bezpieczeństwie. IN.SE.CON 2026 już w połowie kwietnia

Krytyczna luka w Ninja Forms zagraża 50 000 stron WordPress

Niebezpieczny malware na Androida. CERT Polska ujawnia szczegóły

Nowy atak na polski szpital. 4 incydenty w 25 dni

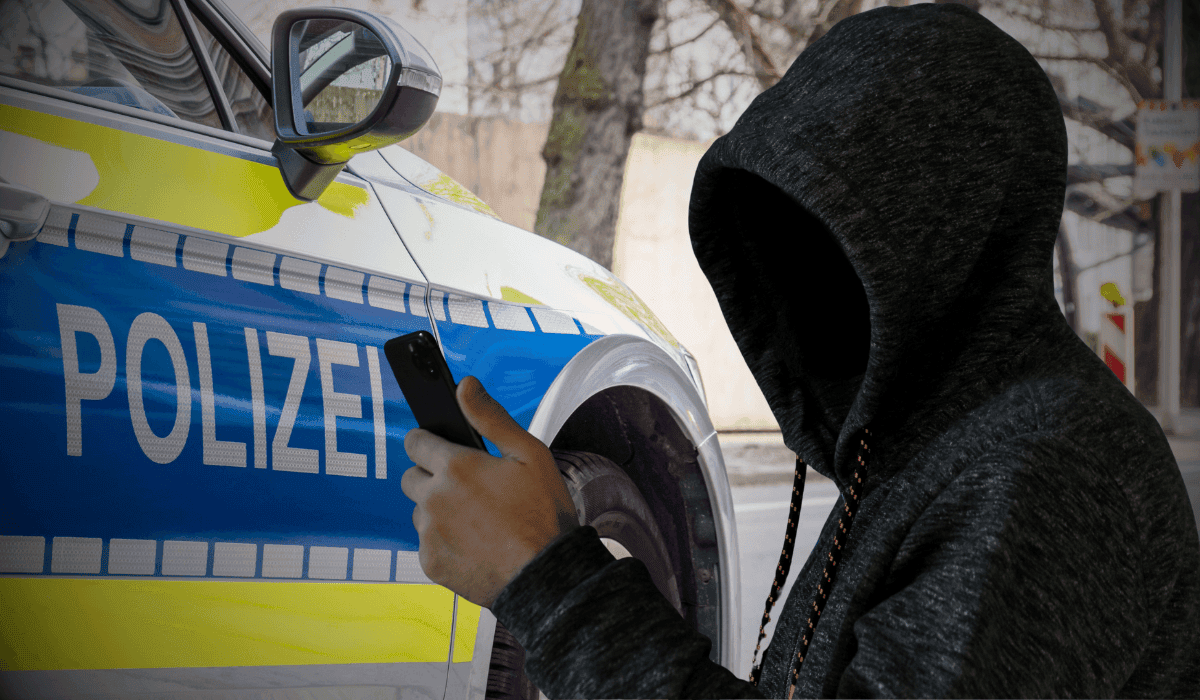

Niemiecka policja zdemaskowała Rosjan. realizowane są poszukiwania

Jak można wykiwać Twoje agenty AI oraz boty AI kradnące treści z Twojej strony?

Passus – czy AI to szansa czy ryzyko? [Analiza] (Analizy i komentarze)

![Passus – czy AI to szansa czy ryzyko? [Analiza] (Analizy i komentarze)](https://www.sii.org.pl/static/img/018944/passus-1360.jpg)

Jak wygląda nowoczesny cyberatak na zwykłego użytkownika? Tydzień, w którym wszystko wygląda normalnie

Phishingowy mail o fałszywych inwestycjach rzekomo firmowanych przez Sławomira Mentzena