Politycy już nie chcą korzystać z popularnych komunikatorów – czy Matrix zapewni też prywatność obywatelom?

Nastoletni sprawcy DDoS-ów złapani przez policję

7:00 WARGA & WUWUNIO - PORANEK!

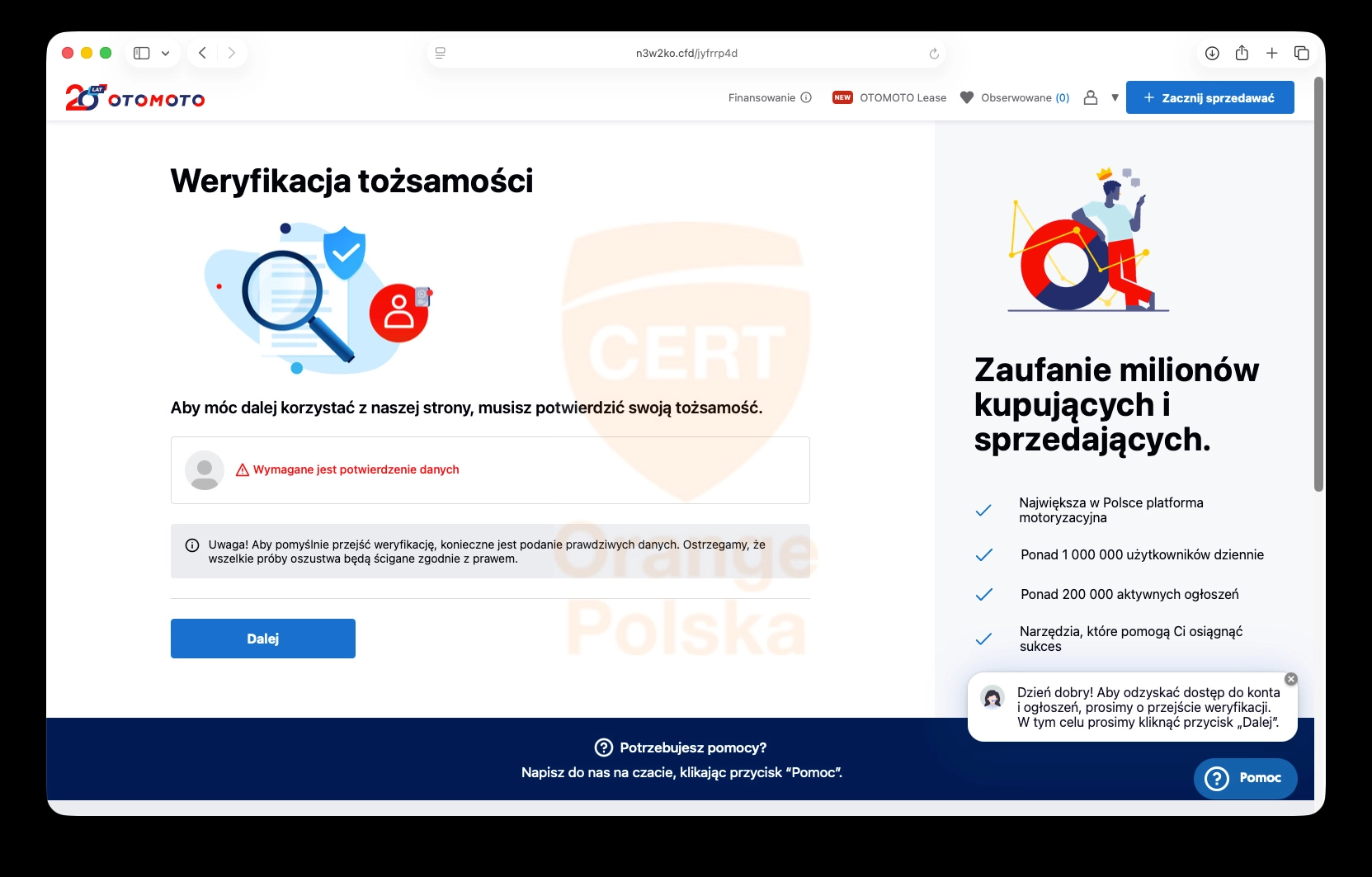

Ty chcesz sprzedać auto, a przestępcy podszywają się pod „zespół bezpieczeństwa Otomoto”

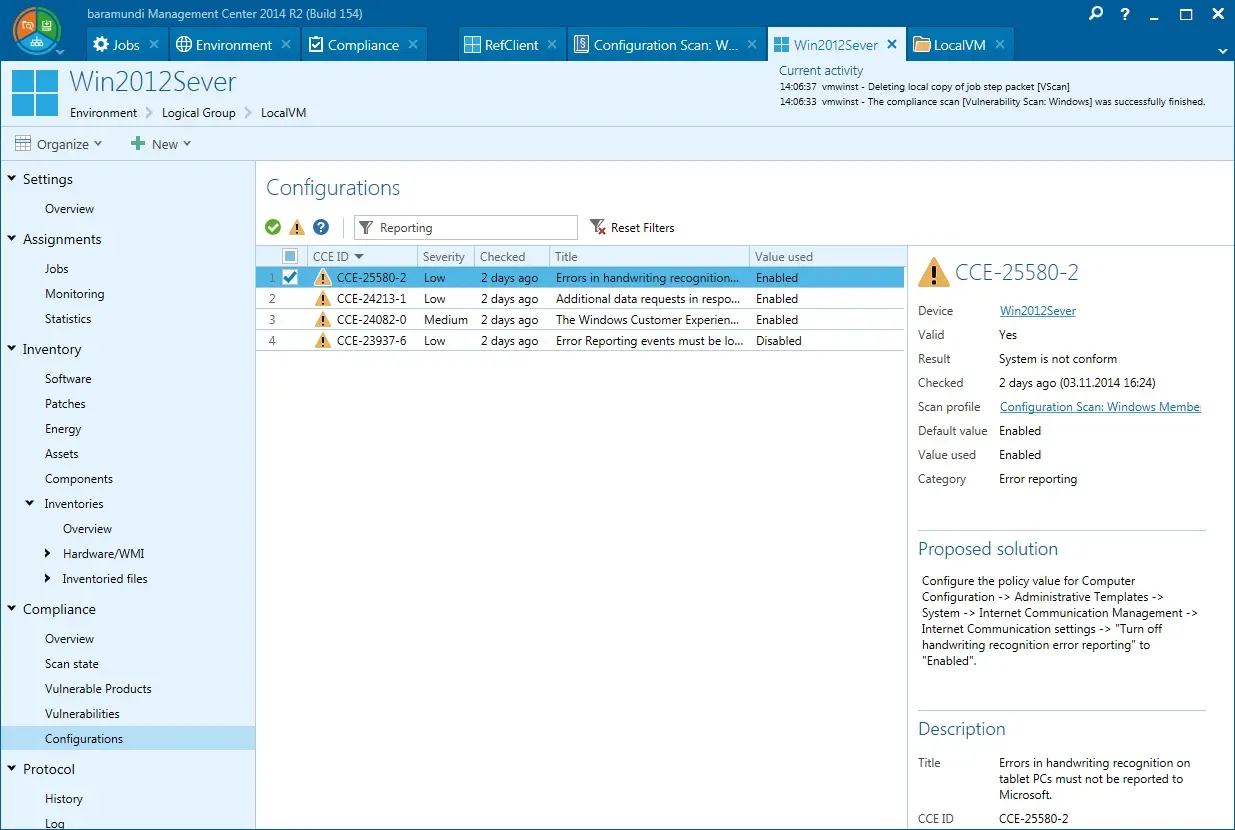

Zarządzanie urządzeniami mobilnymi i stacjami roboczymi w Linux z Baramundi Management Suite 2025 R2

Ataki na Polskę. CBZC: Konwencja ONZ nam pomoże

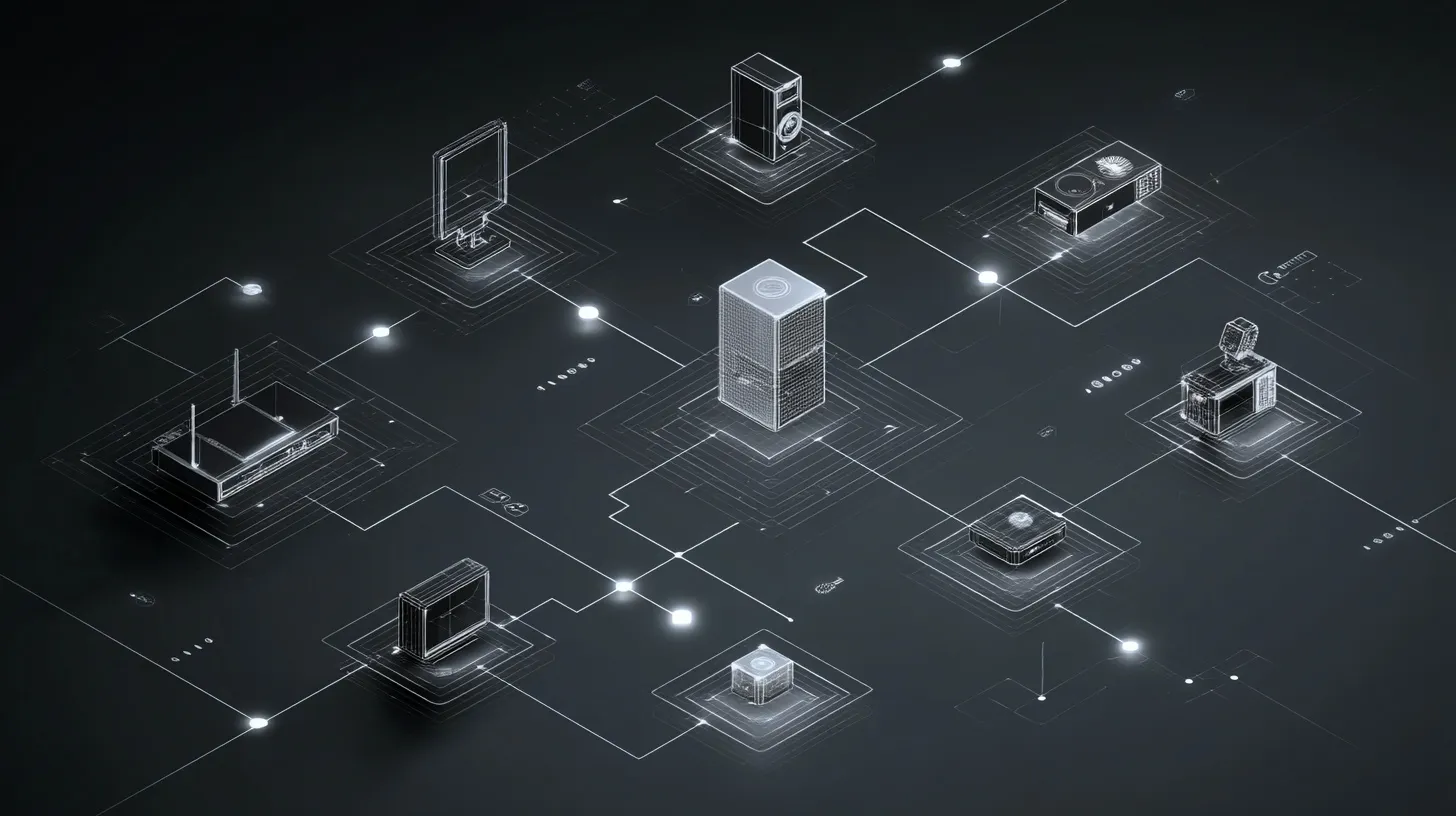

Prześwietlenie współczesnych sieci. Techniczne wyzwania bezpieczeństwa IoT/xIoT

CBO ofiarą podejrzanego ataku cybernetycznego. Co wiemy i co to oznacza dla bezpieczeństwa danych w Kongresie USA?

Trojanizowane instalatory ESET dostarczają backdoora Kalambur. Kampania phishingowa na Ukrainie (InedibleOchotense)

Atak ransomware na Nevadę zaczął się miesiące wcześniej. Co ujawnia raport „after-action”?