Co to jest konto na selfie? Czy usługa zapewnia wysoki poziom bezpieczeństwa? Odpowiadamy!

Cisco Duo twierdzi, iż włamanie do dostawcy usług telefonicznych ujawniło logi SMS-ów MFA

RCE w D-Link NAS. Poprawek nie będzie

Zaledwie 2% polskich firm posiada wysoki poziom gotowości na obecne cyberzagrożenia

2️⃣5️⃣/0️⃣4️⃣ Akademia ISSA: Cybeer - Zobacz jak obchodzimy MFA na Outlooku, a następnie zabezpieczamy go skutecznym uwierzytelnianiem odpornym na phishing

Jaki najlepszy VPN? Oto nasz ranking 2024

BIK wprowadza mailowe ostrzeżenia przed wyłudzeniami

Czy wojna w Ukrainie wpłynęła na cyberbezpieczeństwo w Polsce? Zaskakujący głos

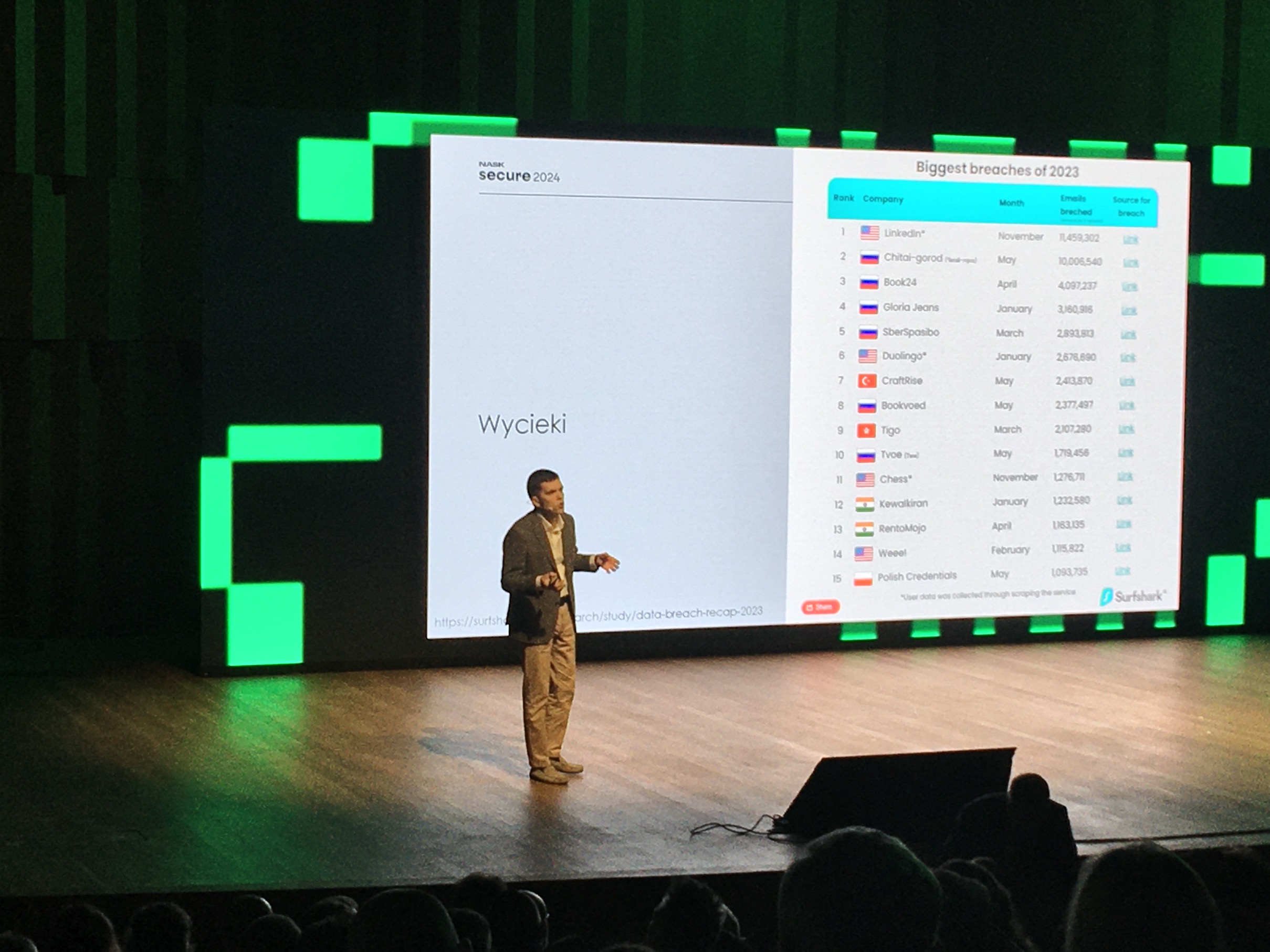

Tysiące odkrytych podatności w 2023 r. „W Polsce jest bardzo źle”

Na jakie trudności i wyzwania musimy się przygotować, gdy chcesz pracować w sprzedaży?