Ile kosztuje cyberwłamanie?

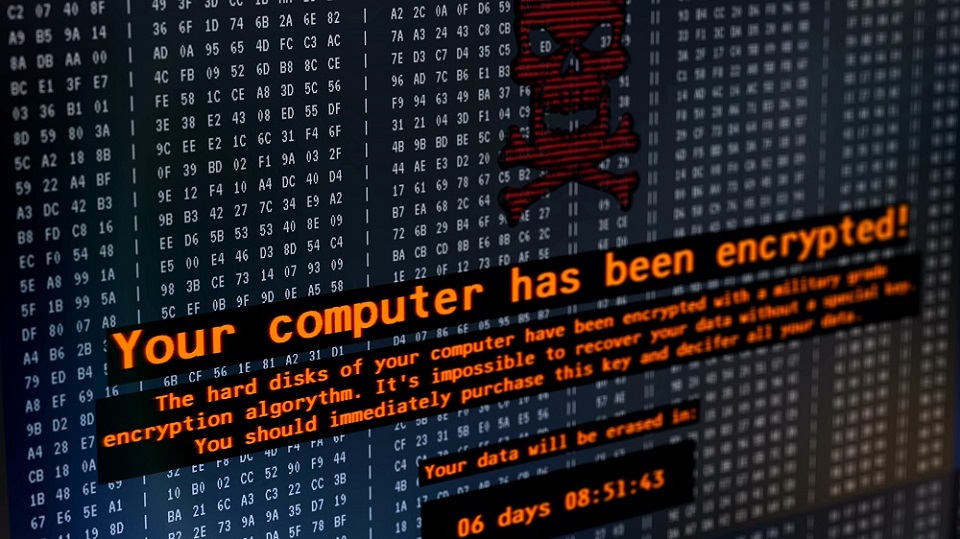

W 2021 roku szpitale bezpowrotnie straciły blisko 40% danych w wyniku ataków ransomware

UKE: Radioamatorzy mogą szykować się do egzaminów

Komputery kwantowe bronią reżimu? "Obudzimy się za późno" [WIDEO]

![Komputery kwantowe bronią reżimu? "Obudzimy się za późno" [WIDEO]](https://cdn.defence24.pl/2022/11/08/originals/VPqo8c8fmidEewVhzcIzg3RwOgJ8Yv0Rfzz3vbjw.jpg)

Darmowa pizza, interesujące zadania, wysokie nagrody i duuużo dobrej kawy — HackYeah! największy hackathon w Europie powraca w listopadzie.

Najbezpieczniejsza konferencja w Polsce już 3 grudnia! Oh My H@ck 2022 – na żywo w Warszawie

Pegasus w Polsce. UE: stworzono warunki dla nieograniczonej inwigilacji [7 WĄTKÓW]

![Pegasus w Polsce. UE: stworzono warunki dla nieograniczonej inwigilacji [7 WĄTKÓW]](https://cdn.defence24.pl/2022/11/08/originals/ZagLGVRd3i9yX1izIsocA706cd6bMHtnstVvO1QO.png)

SIDUSIS coraz bliżej. Ruszają bezpłatne szkolenia

Gigant cyberbezpieczeństwa wchodzi do Polski. Inwestycja w Warszawie

PayEye: W salonach Komputronik można już płacić... spojrzeniem