Arduino 99: MIDI na scenie czyli przełączniki programów

Darmowe wsparcie dla Windows 10 dłużej o rok w Polsce

Trump tupie nóżką. Grozi Europie za kary dla Big Techów

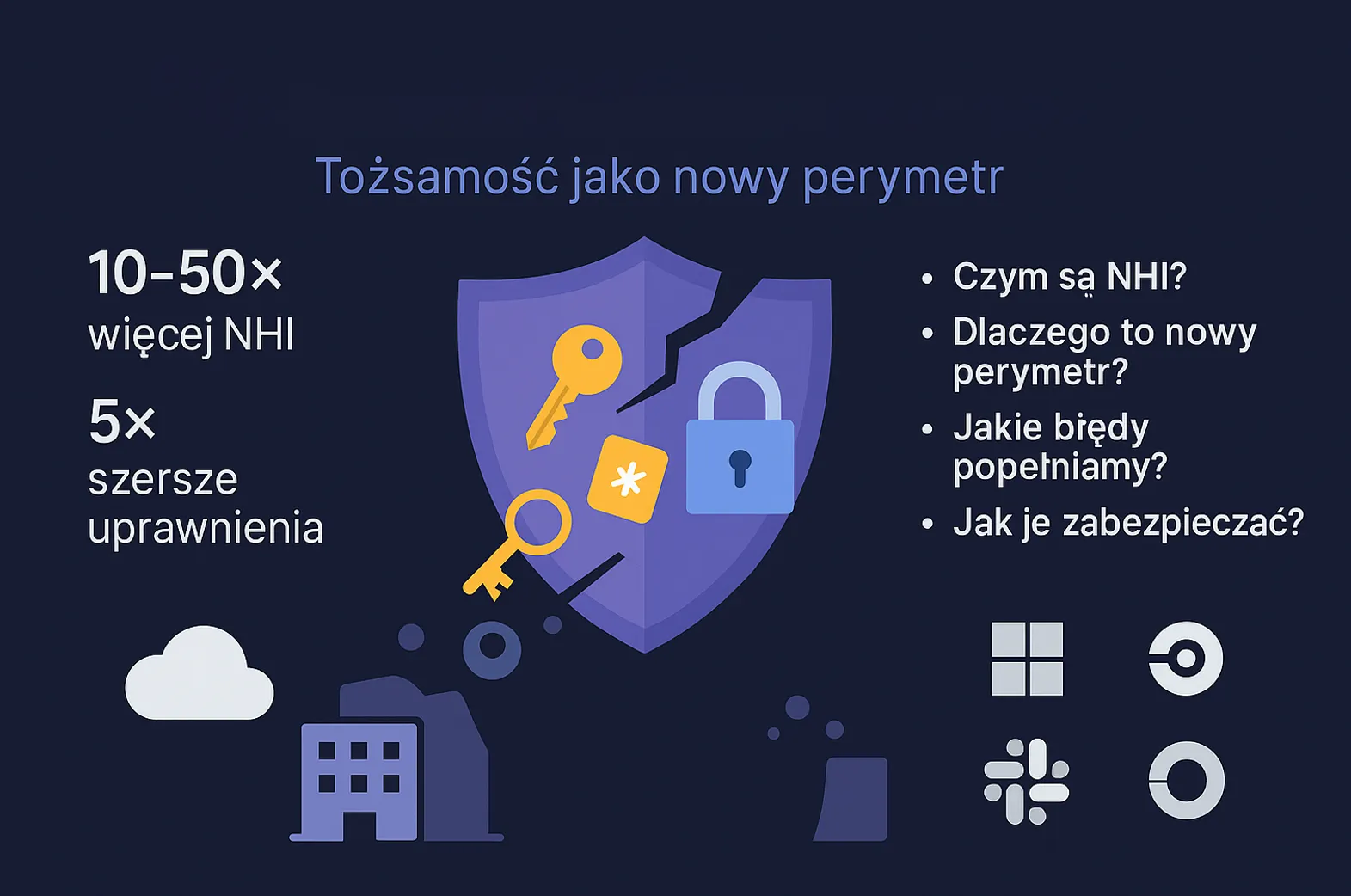

NHI – niewidzialne zagrożenie

Hakerzy w twoim domu: jak bezpieczny jest Twój system alarmowy?

Wyciek danych z serwera Kanału ZERO — co wiadomo do tej pory

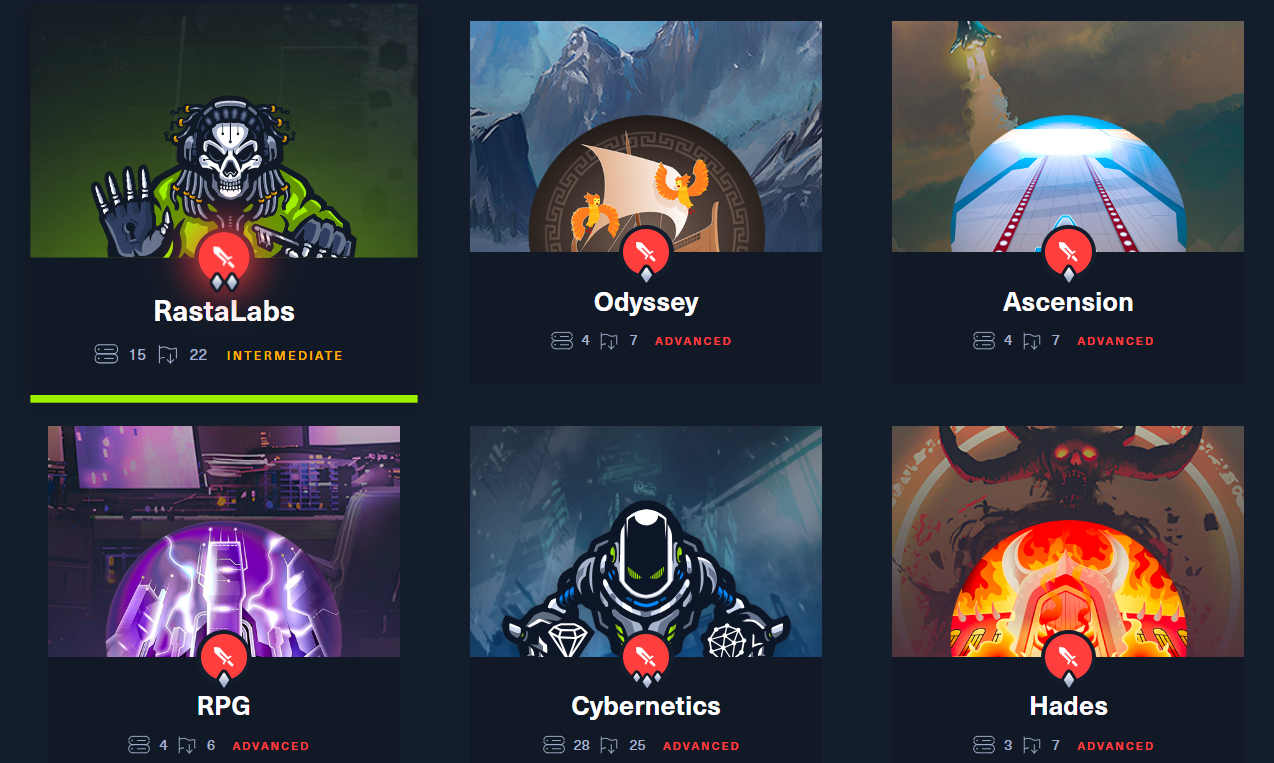

HackTheBox ProLabs – Rastalab

„Nie posłuchamy się!”. Cyfrowe ID pod przymusem, inwigilacja – powodem społecznej eksplozji

To nie sygnał, a donos? "Ustawa o sygnalistach nie działa jak powinna"

CISA wymaga sprawdzenia i zabezpieczenia urządzeń Cisco – dyrektywa ED 25-03