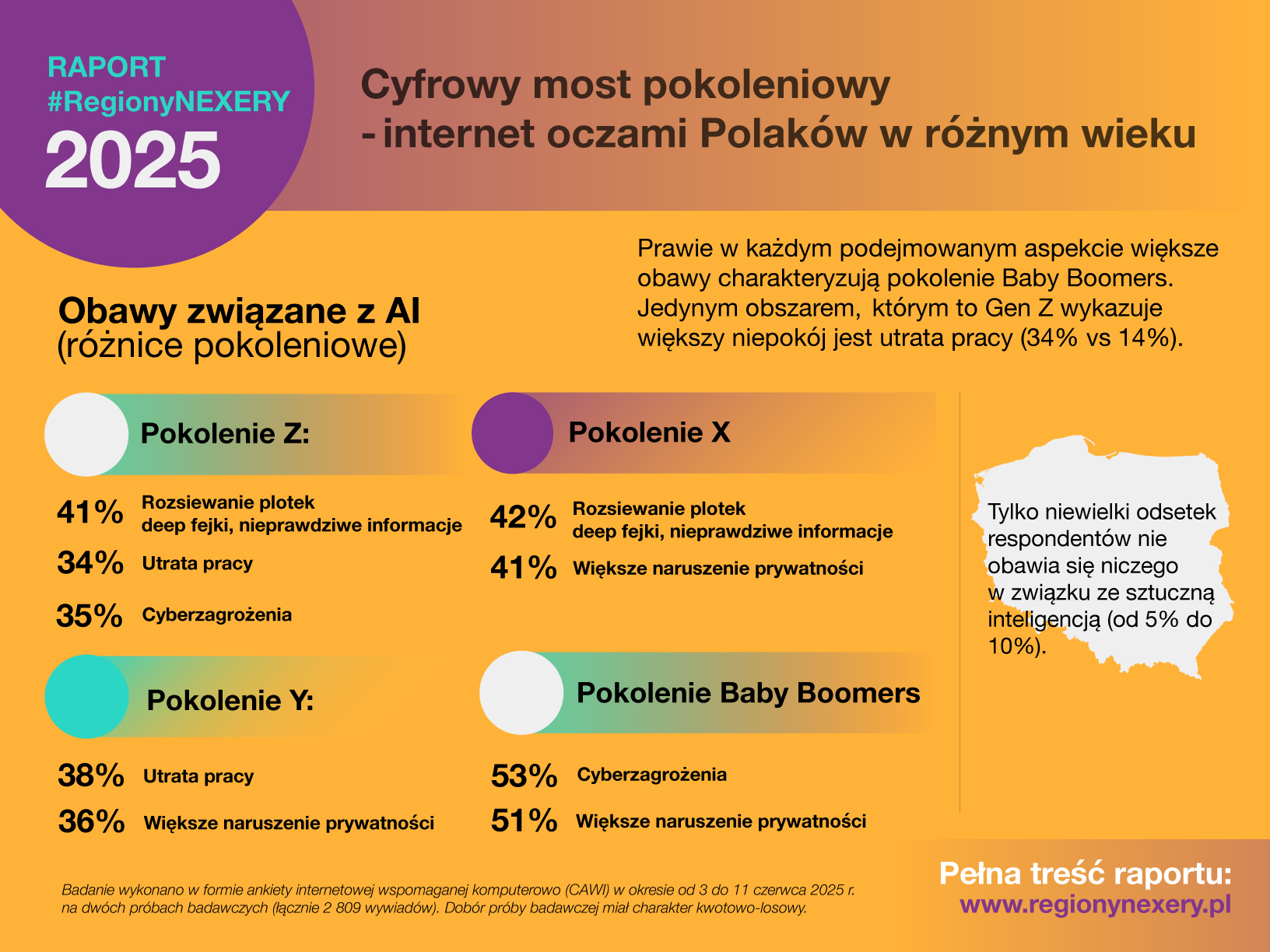

RegionyNEXERY – raport o stanie Internetu w Polsce

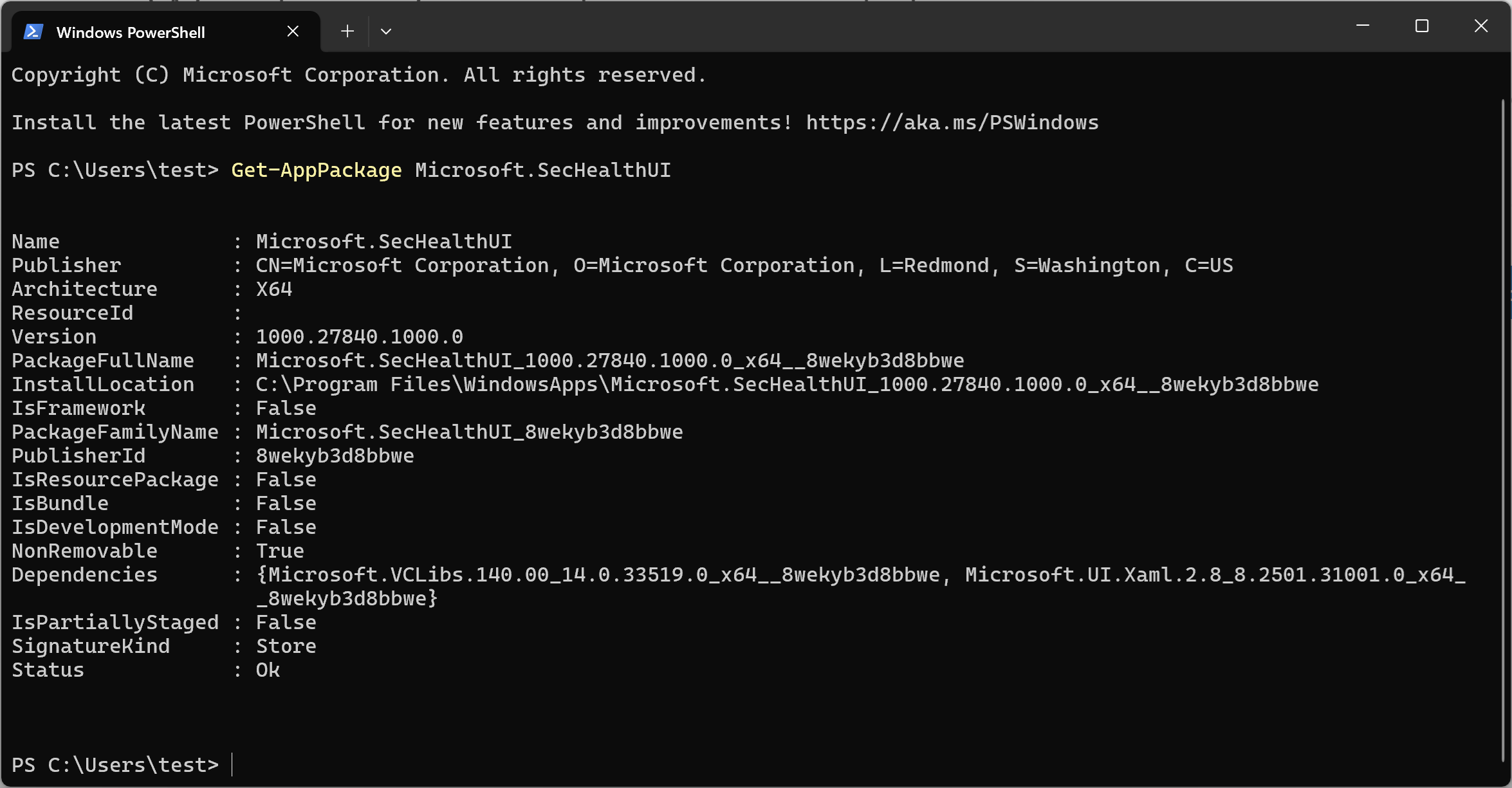

Nowa era bezpieczeństwa systemów operacyjnych: hardening Windows, macOS i Linux

Polacy wymyślili bat na drony. choćby najmniejszy intruz nie umknie

Krakowskie cyfrowe centrum wolontariatu - aplikacja, która ułatwi pomaganie | Hackathon HackYeah

Microsoft łata w Entra ID krytyczną lukę, umożliwiającą podszywanie się pod Global Admina

Używasz jej codziennie. Ta aplikacja „wygrała” w niepokojącym rankingu

Oszuści podszywają się pod Signal. Ministerstwo radzi, jak nie dać się nabrać

WEBCON DAY 2025 – o automatyzacji procesów biznesowych – z pierwszej ręki

Backup czy luka? Jak atak na kopie zapasowe SonicWall otworzył drzwi cyberprzestępcom

Okradli chłopaka chorego na raka, internet im nie wybaczył