Co zrobić ze starym komputerem? Oddać na złom, potrzebującym, może znaleźć mu nowe życie?

#CyberMagazyn: Wywiad poznawczy w służbach i wojsku. Tu rozegrają się przyszłe konflikty

Przegląd procedur bezpieczeństwa w całym kraju – przez kilka autobusów. Groźba na skalę krajową

FBI ściga właściciela Archive.today

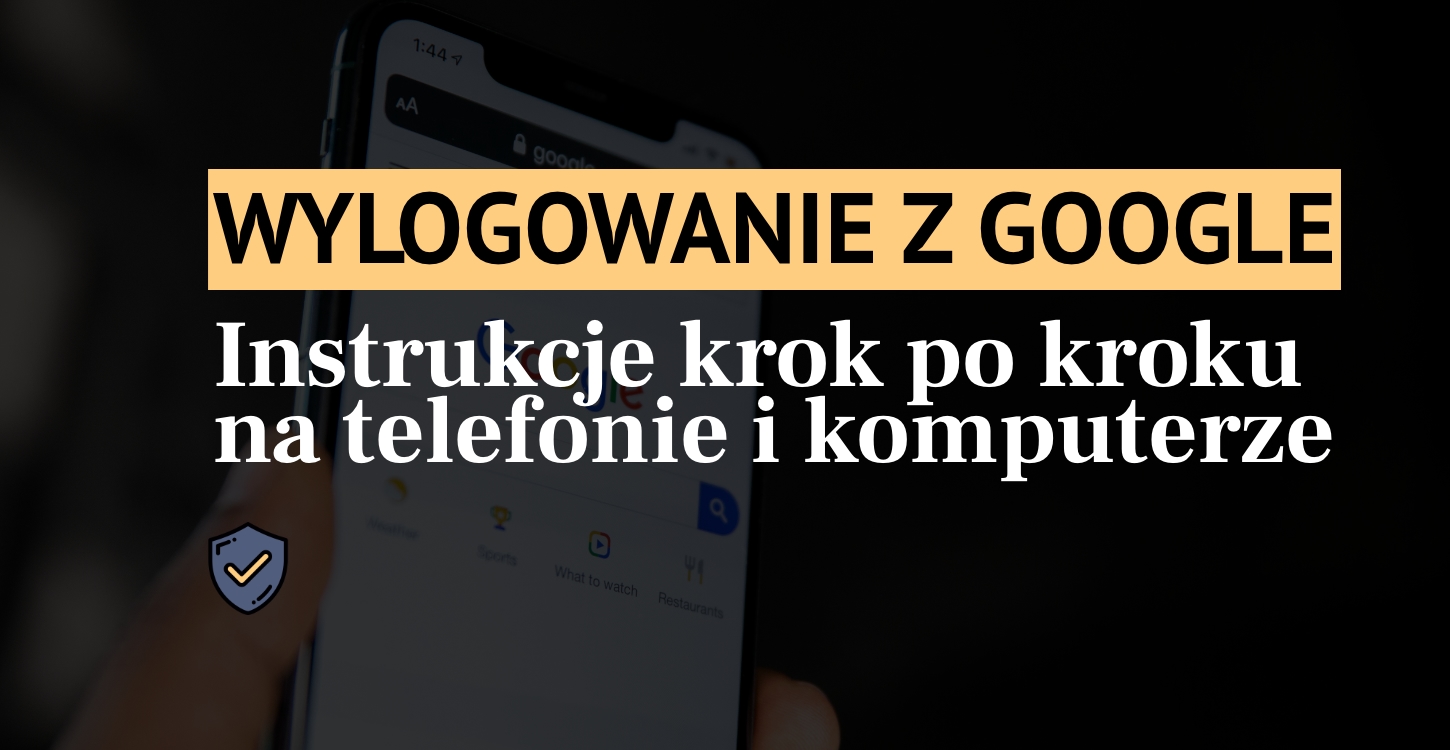

Jak wylogować się z konta Google / Gmail na komputerze i telefonie?

Politycy już nie chcą korzystać z popularnych komunikatorów – czy Matrix zapewni też prywatność obywatelom?

Nastoletni sprawcy DDoS-ów złapani przez policję

7:00 WARGA & WUWUNIO - PORANEK!

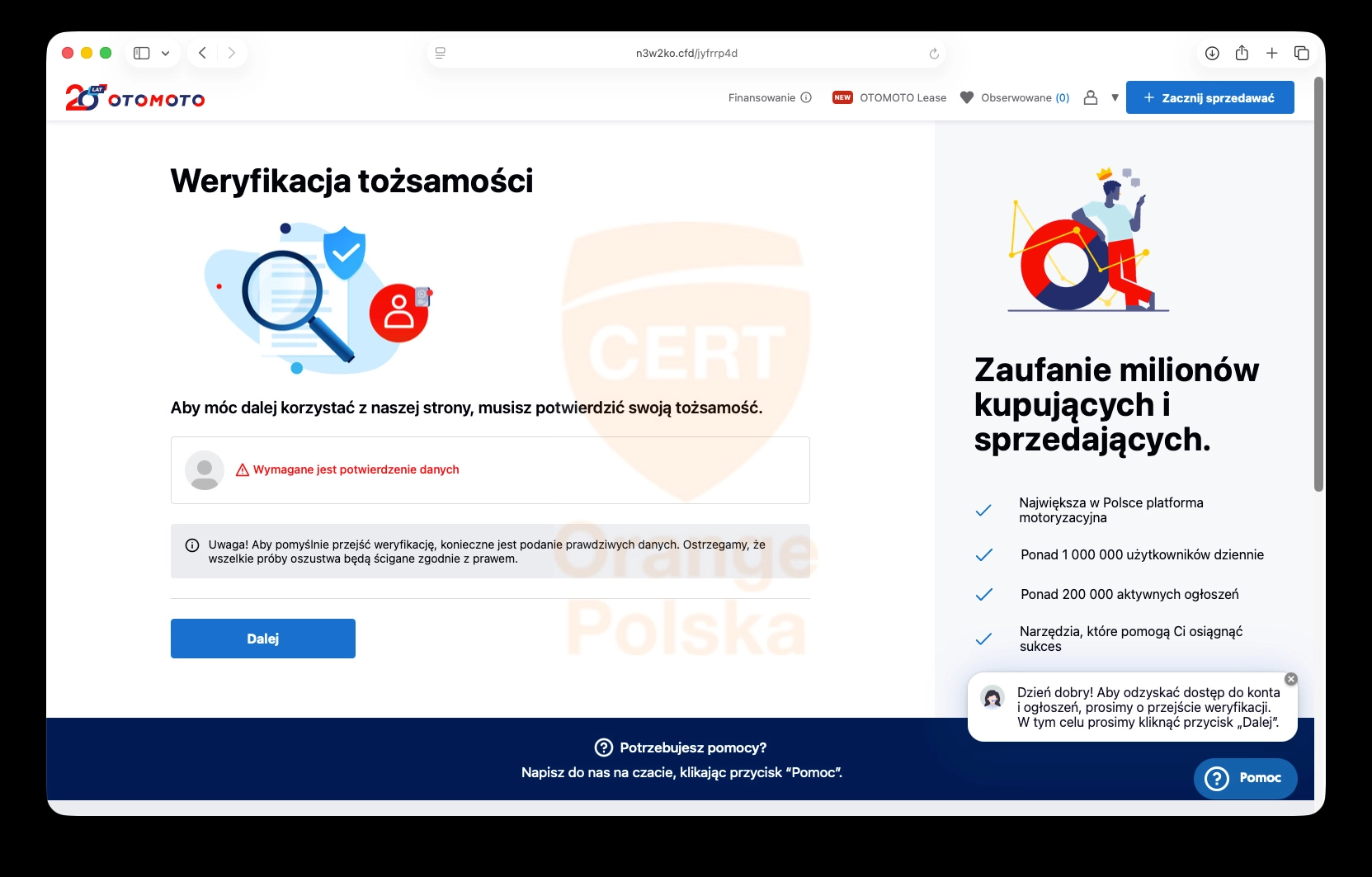

Ty chcesz sprzedać auto, a przestępcy podszywają się pod „zespół bezpieczeństwa Otomoto”

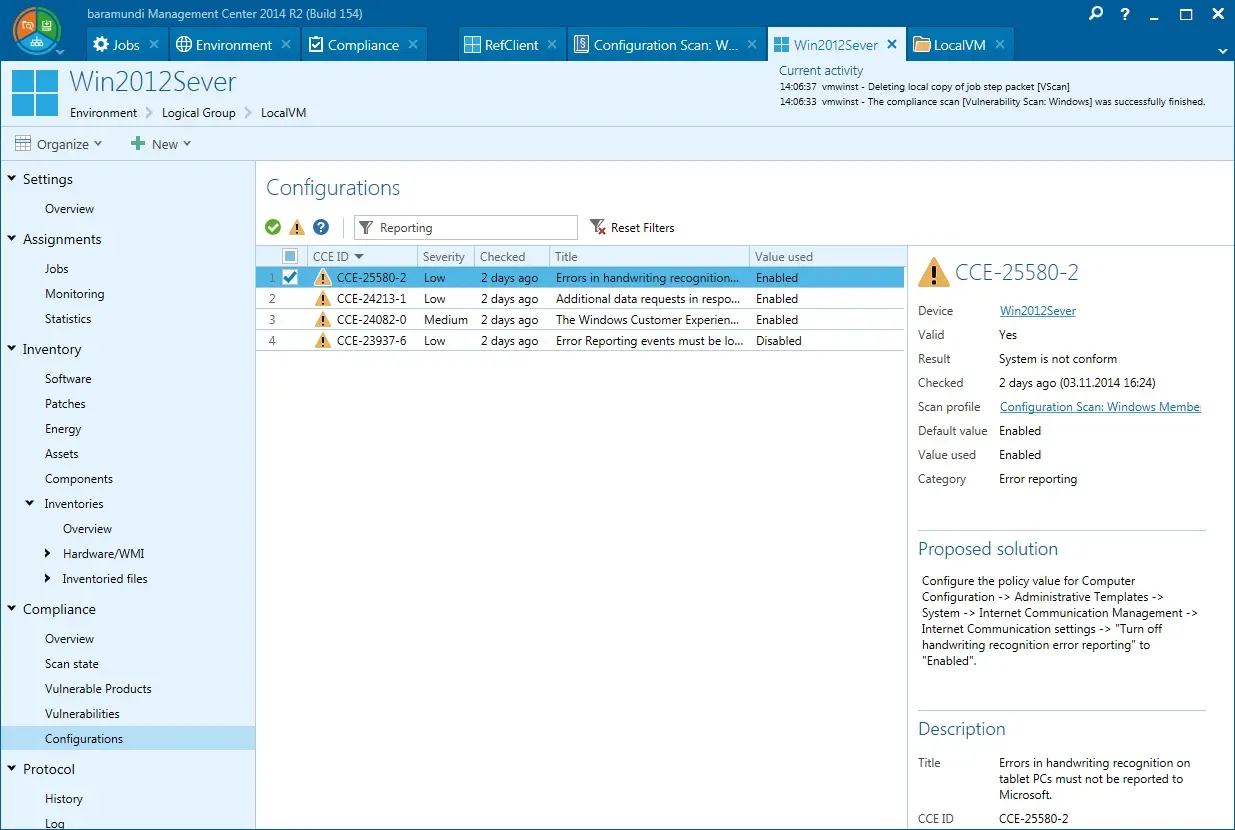

Zarządzanie urządzeniami mobilnymi i stacjami roboczymi w Linux z Baramundi Management Suite 2025 R2