Czy to największy zarejestrowany atak DDoS w historii? 37,4 terabajtów danych w ciągu 45 sekund

Na tej giełdzie można handlować krypto anonimowo!

Za 4 miesiące miliony użytkowników Windowsa czeka koszmar. Można mu zaradzić

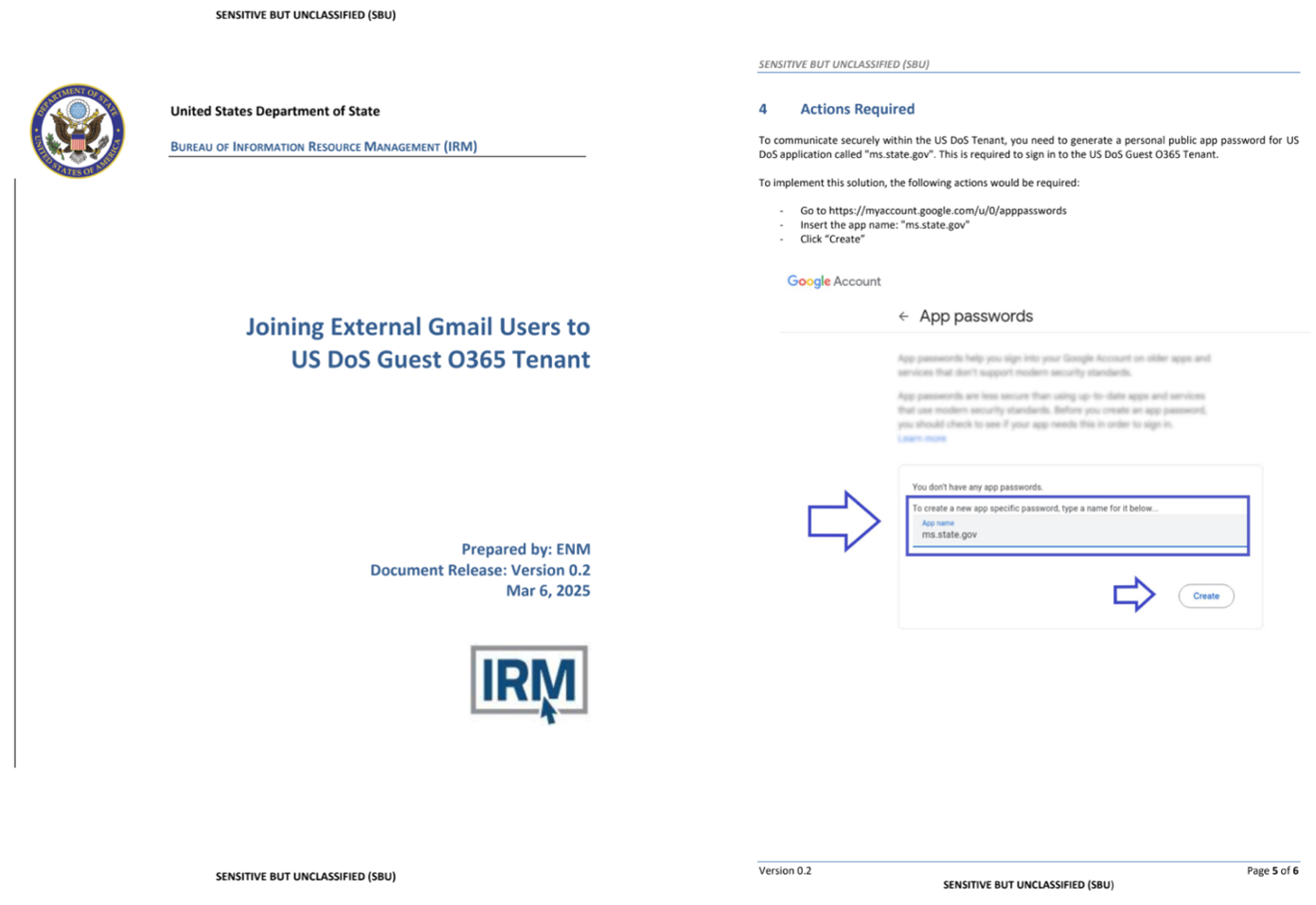

Rosyjska grupa hakerów wykorzystuje hasła Gmail do ominięcia 2FA

Nie zostawiaj babci offline w wakacje – pokaż jej świat technologii

Ile kosztuje wizyta na Międzynarodowej Stacji Kosmicznej? Ile Polska zapłaciła za lot w kosmos?

Obkleją przystanki kodami QR. Tego mi ciągle na nich brakuje

Cyberbezpieczeństwo 2025 – Jak polskie firmy mogą skutecznie chronić swoje dane?

Microsoft przedłuża wsparcie techniczne Windows 10. Jest jednak haczyk

Sławosz Uznański-Wiśniewski poleciał na orbitę. Polski sen o kosmosie stał się rzeczywistością