[#109] SSDLC i DORA: Jak zbudować cyberfortecę zanim regulator zrobi Ci nalot? - Michał Kłaput

![[#109] SSDLC i DORA: Jak zbudować cyberfortecę zanim regulator zrobi Ci nalot? - Michał Kłaput](https://i1.ytimg.com/vi/TAwlG4uLVQs/maxresdefault.jpg)

Wiadomo, czy warto czekać na Windowsa 12. Pojawił się nowy trop

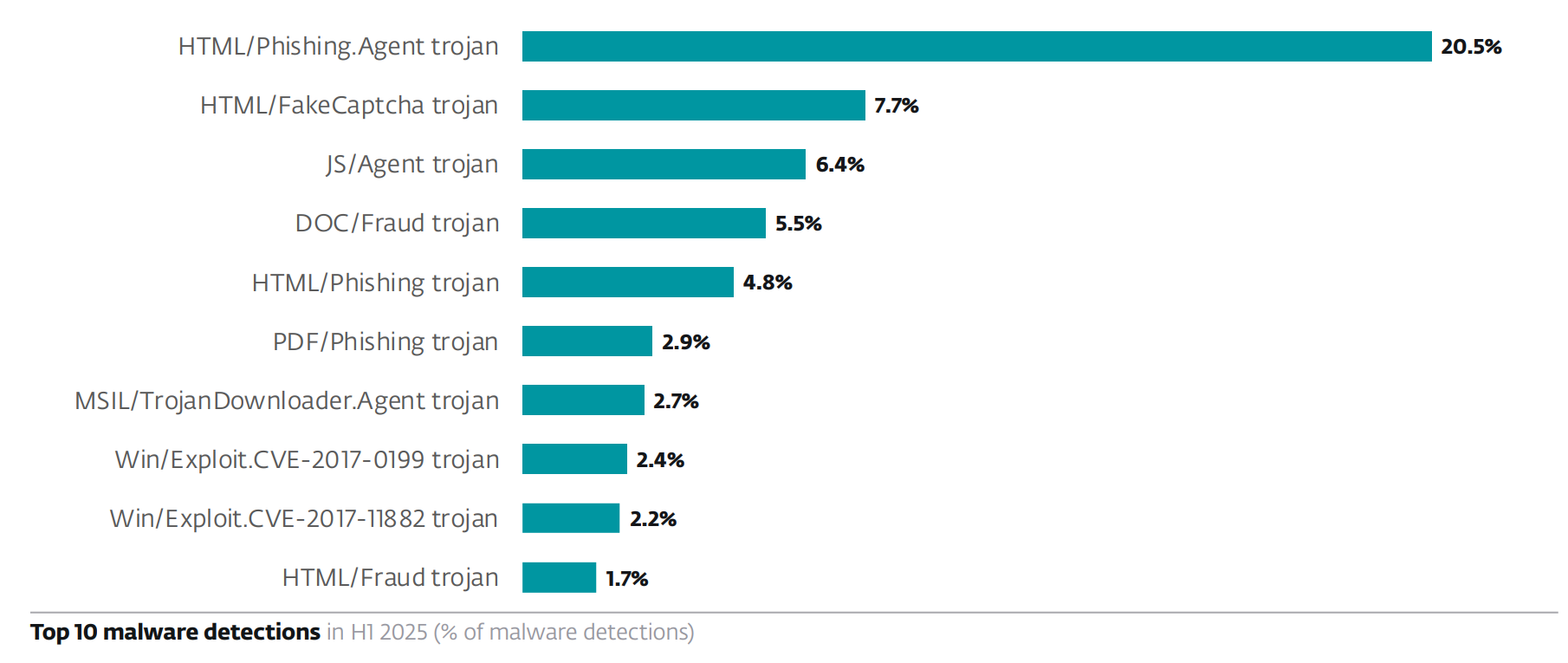

ESET Threat Report za 1 półrocze 2025

Witamy naszego nowego Partnera Wspierającego – firmę Bank Pekao

Witamy naszego nowego Partnera Wspierającego – firmę Stormshield

Trump: „bardzo bogaci ludzie kupią TikToka”

Root-level RCE w Cisco ISE: nowe krytyczne luki dające pełną kontrolę bez uwierzytelnienia

Polak na ISS, nowy BSOD, a mObywatel z nową funkcją – podsumowanie tygodnia #274

Czy nie przesadzamy z celebracją „drugiego Polaka w kosmosie”? To zwykły lot, na dodatek kosztuje nas fortunę

Chcemy w pełni uczciwych wyborów w Polsce? Zaufajmy technologii