Zaawansowane zagrożenia dla użytkowników kryptowalut

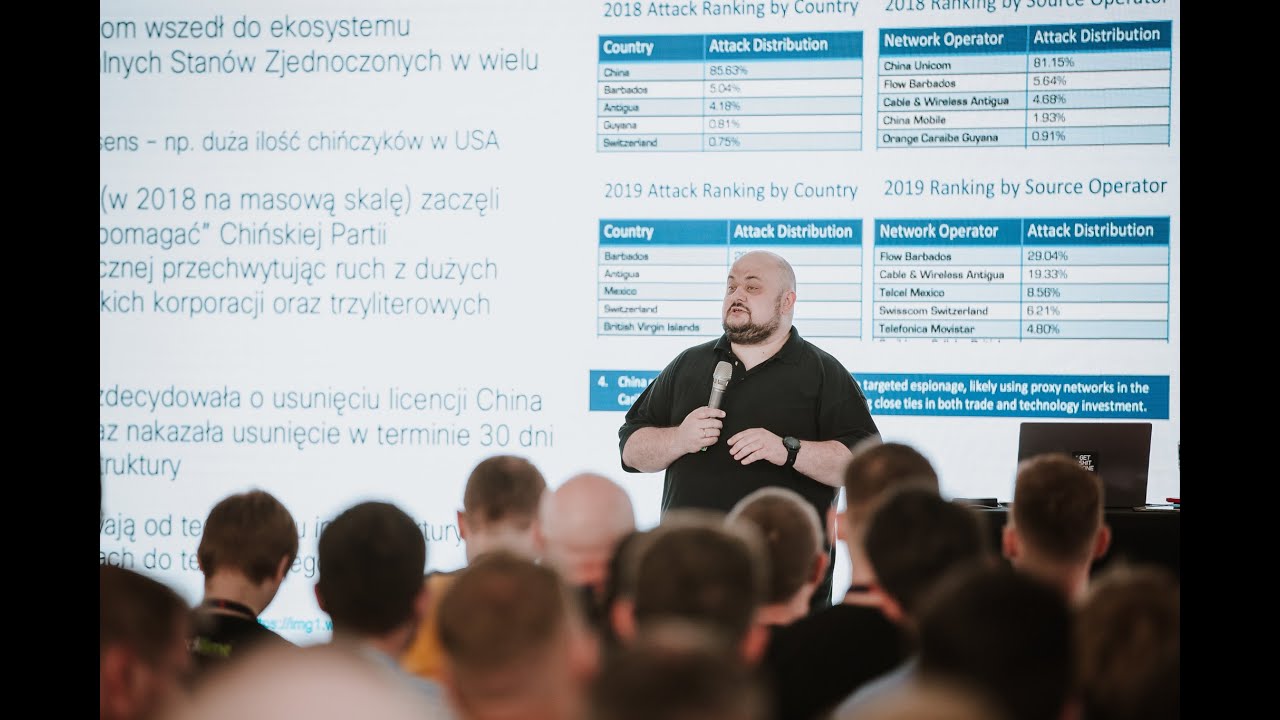

CONFidence 2022: Jak przechwytywać ruch w Internecie i się przed tym zabezpieczyć - Łukasz Bromirski

CONFidence 2022: Pwning AWS Lambdas & GCP Cloud Functions - Paweł Kusiński

CONFidence 2022: How to find more than 150 vulnerabilities in WordPress plugins... - Krzysztof Zając

CONFidence 2022: Hitachi Energy fresh Acquisition CTF - Laszlo Molnar, Tomasz Kolanko

CONFidence 2022: How Attackers Abused DNS in 2021/2022 - Piotr Głaska

CONFidence 2022: How attackers are adopting Henry Ford principles - Ludek Subrt

CONFidence 2022: INCONTROLLER: fresh Malware Developed to mark Industrial... Daniel Kapellmann Zafra

CONFidence 2022: Dark Vinci powraca czyli hakowanie w stylu wiktoriańskim - Paweł Maziarz

CONFidence 2022: Informatyka śledcza w dronach (Drone Forensics) - Łukasz Grzyb