Rynek cyberbezpieczeństwa nie zwalnia. Oto, co go napędza

Malware w repozytoriach NPM i PyPI

Staruszek przelewa przestępcom 50 tys. zł. Phishing wciąż zbiera żniwo

Cisco ujawniło naruszenie bezpieczeństwa danych w systemie CRM

Jak skutecznie unikać ukąszeń komarów i cieszyć się latem bez swędzenia?

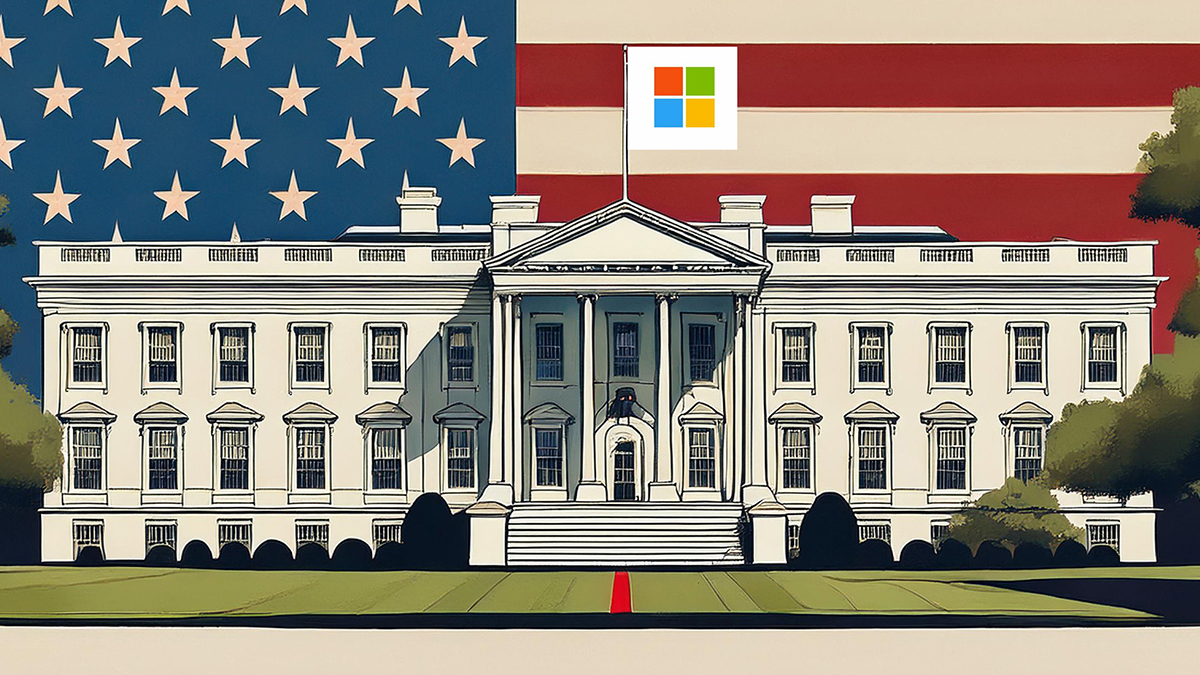

Chińczycy pilnowali amerykańskiego bezpieczeństwa. Kogoś mocno pogięło

Jedna z najsłynniejszych aplikacji na Windowsa z krytyczną luką. Zaktualizuj jeszcze dziś

Smartfon Samsunga wykryje, iż dzwoni oszust. W trakcie rozmowy

A może chcesz niebezpiecznikową monetę?

Niewidzialny smok z Korei. Ten myśliwiec będzie miał własny rój dronów